DOMOS7 WebUI

Die DOMOS7 WebUI ermöglicht die Konfiguration aller notwendigen Einstellungen der Appliance sowie die Durchführung von Wartungsaufgaben.

Die DOMOS7-Dokumentation enthält Informationen zu den Produkten ARP-GUARD, Qiata und meloki.

Abschnitte, die speziell für ein bestimmtes Produkt gelten, sind entsprechend gekennzeichnet.

Anmeldung

Virtuelle Maschine

Ersetzen Sie IP-IHRER-APPLIANCE durch die IP-Adresse, die Ihrer virtuellen Maschine zugewiesen wurde. Falls Sie unsicher sind, prüfen Sie den Hypervisor oder den DHCP-Server. Ihr Browser kann aufgrund eines selbstsignierten Zertifikats eine Sicherheitswarnung anzeigen.

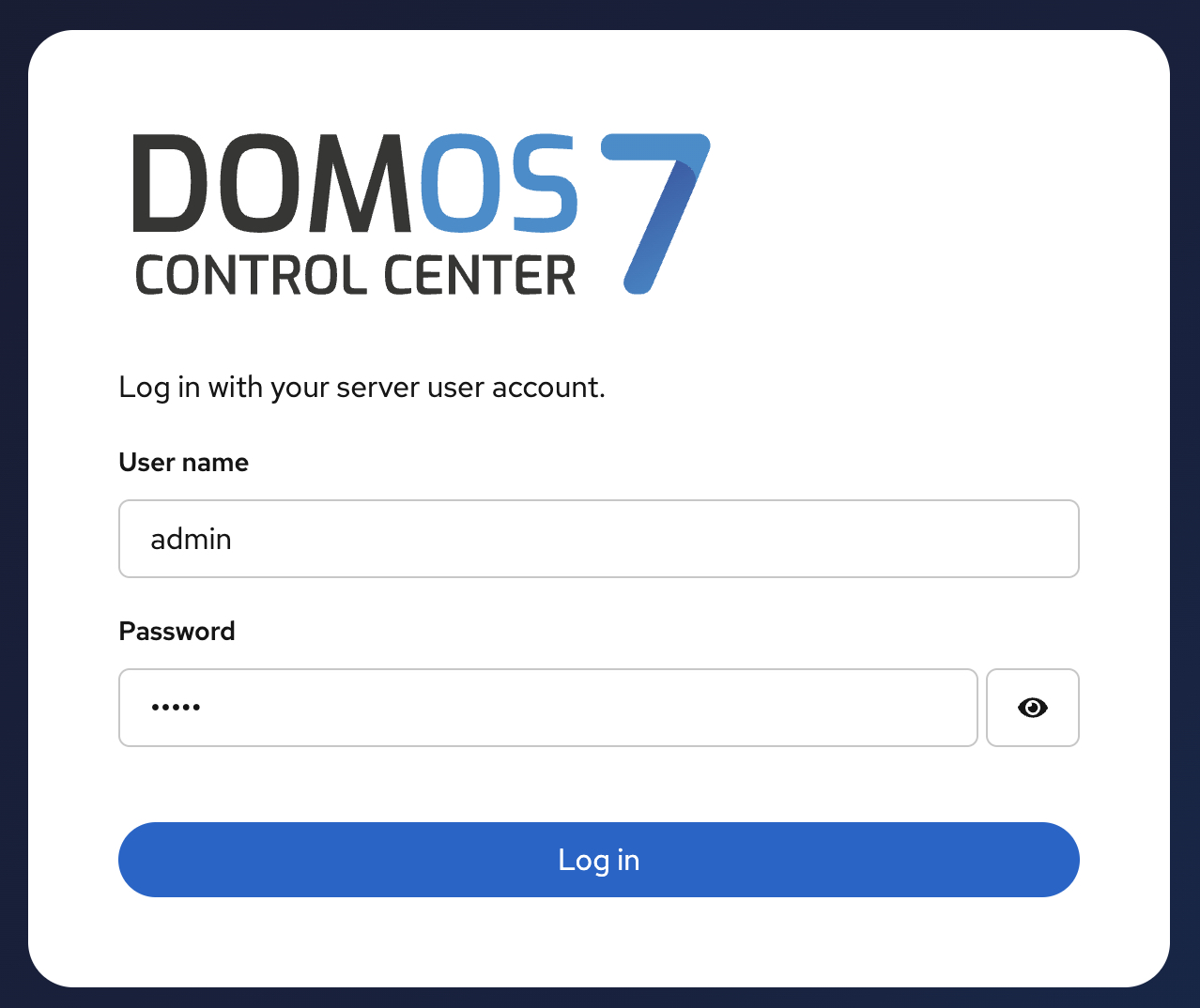

Um sich an der DOMOS7 WebUI anzumelden, öffnen Sie https://IP-IHRER-APPLIANCE:10000 im Webbrowser. Der Standardbenutzername lautet admin, das Standardpasswort lautet admin. Es wird empfohlen, das Passwort nach der ersten Anmeldung zu ändern.

| Typ | Wert |

|---|---|

| Standard-URL | https://IP-IHRER-APPLIANCE:10000 |

| Standardbenutzer | admin |

| Standardpasswort | admin |

Stellen Sie sicher, dass Ihr Arbeitsplatzrechner die virtuelle Maschine über das Netzwerk erreichen kann.

Hardware-Appliance

Um sich an der DOMOS7 WebUI anzumelden, öffnen Sie https://192.168.2.1:10000 im Webbrowser. Der Standardbenutzername lautet admin, das Standardpasswort lautet admin. Es wird empfohlen, das Passwort nach der ersten Anmeldung zu ändern.

| Typ | Wert |

|---|---|

| Standard-URL | https://192.168.2.1:10000 |

| Standardbenutzer | admin |

| Standardpasswort | admin |

Konfigurieren Sie Ihren Arbeitsplatzrechner beispielsweise mit der IP-Adresse 192.168.2.2 und der Netzmaske 255.255.255.0, um auf die DOMOS7 WebUI zugreifen zu können.

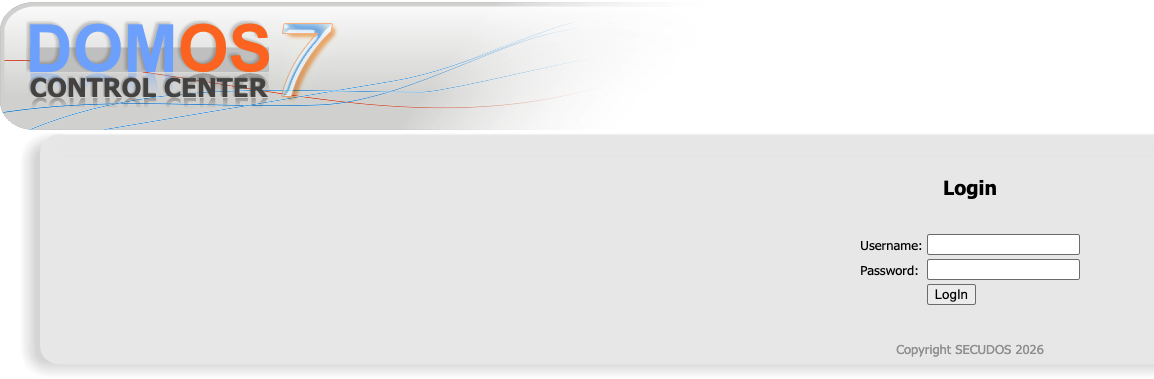

Legacy WebUI

| Typ | Wert |

|---|---|

| Standard-URL | https://192.168.2.1:11000 |

| Standardbenutzer | admin |

| Standardpasswort | admin |

Die Legacy WebUI aus DOMOS6 ist aus Kompatibilitätsgründen weiterhin in DOMOS7 enthalten. Sie ist über Port 11000 erreichbar.

Warnung zu Standardpasswörtern

Standardzugangsdaten stellen ein erhebliches Sicherheitsrisiko für System und Netzwerk dar. Ändern Sie diese unmittelbar nach der ersten Anmeldung.

Passwörter können unter Authentication → Passwords geändert werden.

Beim Anmelden an der DOMOS7 WebUI wird angezeigt, wenn noch Standardpasswörter verwendet werden. Es wird dringend empfohlen, diese durch sichere Passphrasen zu ersetzen.

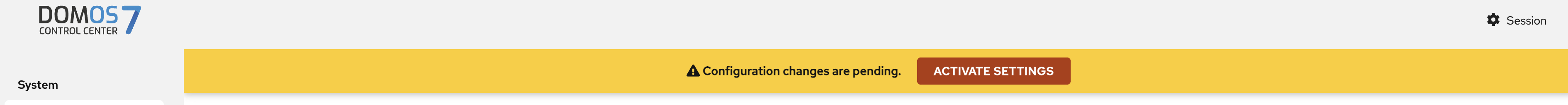

Activate Settings

Viele Konfigurationsänderungen in DOMOS7 werden zunächst vorgemerkt und erst durch Activate Settings übernommen.

Dadurch können mehrere Änderungen geprüft werden, bevor sie aktiv werden.

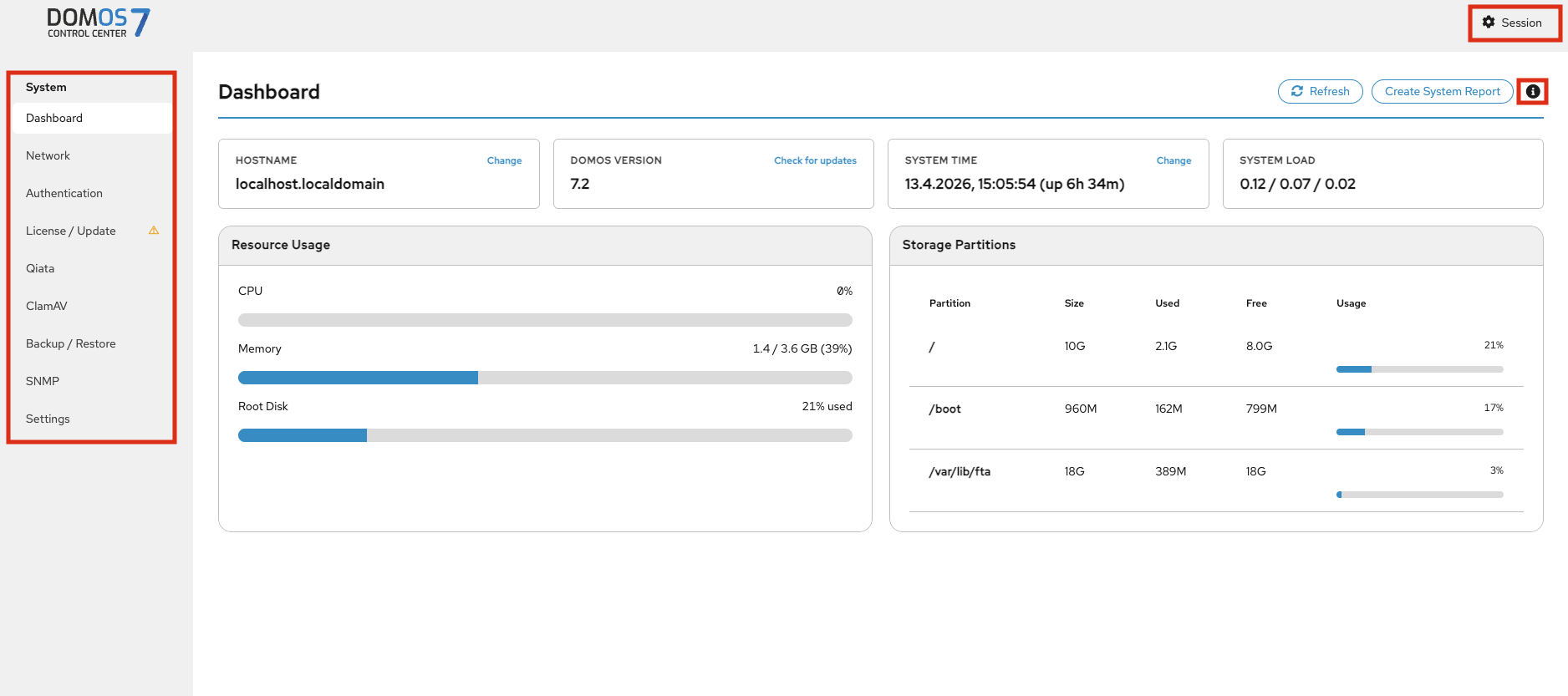

Dashboard

Diese Ansicht eignet sich, um Systemlast, Ressourcenauslastung und mögliche Engpässe schnell zu erkennen.

Nach der Anmeldung wird das Dashboard angezeigt. Es enthält Informationen zu Hostname, Betriebszeit, durchschnittlicher CPU-Last, Systemzeit, Arbeitsspeicher und Speicherplatz.

Die Systemlast beschreibt die durchschnittliche Auslastung des Systems. Sie zeigt, wie viele Prozesse aktuell die CPU verwenden oder auf CPU-Zeit warten. Die drei Werte stehen für die durchschnittliche Last der letzten 1, 5 und 15 Minuten.

Auf der linken Seite können Sie zwischen allen verfügbaren Bereichen navigieren. Blau hervorgehobene Texte sind anklickbar und unterstützen die Navigation innerhalb der WebUI.

Über Create System Report wird ein Systembericht erstellt. Dabei wird eine .tgz-Datei erzeugt, die relevante Logdateien für Analysezwecke enthält. Nach Abschluss steht die Datei im Browser zum Download bereit.

Je nach Anzahl der Logdateien kann die Erstellung einige Zeit dauern. Lassen Sie die Seite während dieses Vorgangs geöffnet.

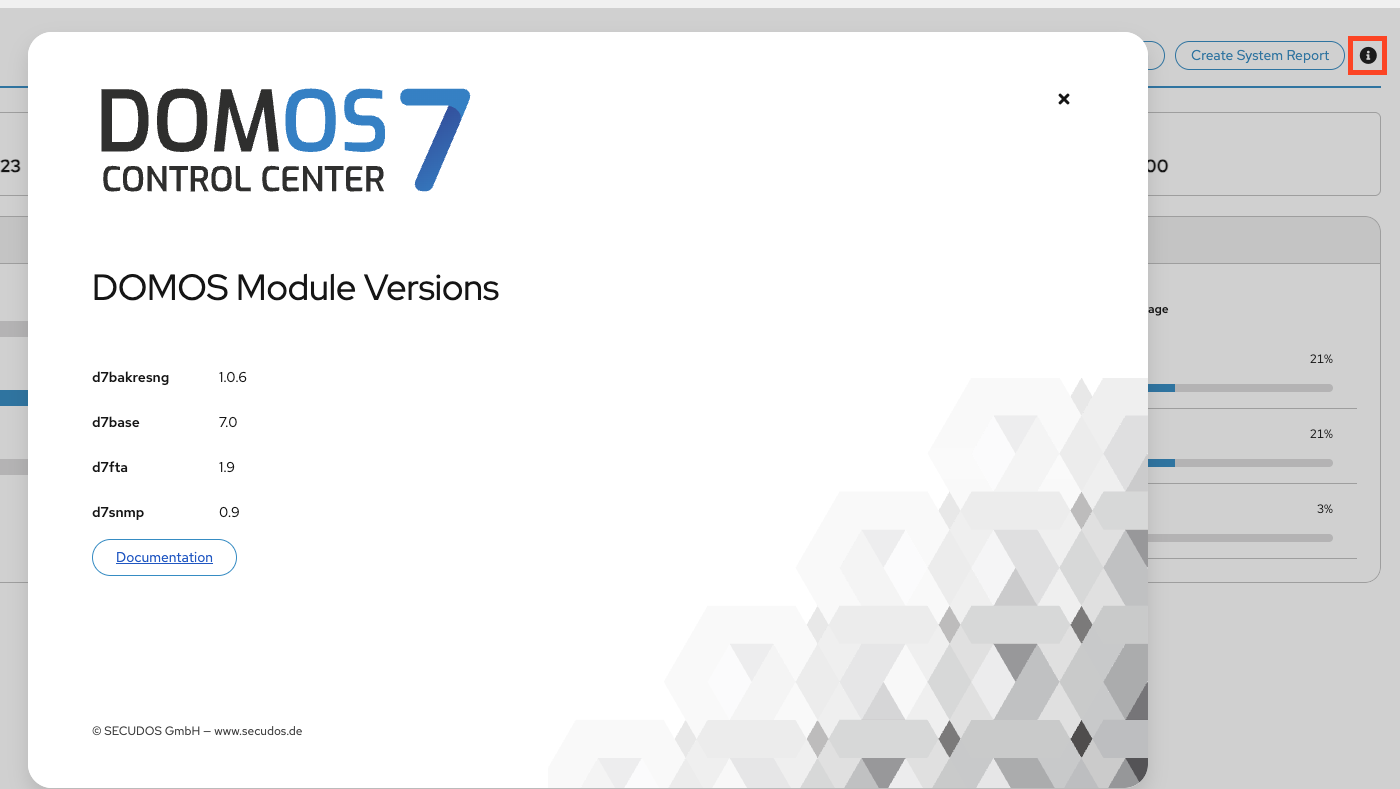

Versions- und Softwareinformationen zu DOMOS7 werden über den Info-Button neben Create System Report angezeigt.

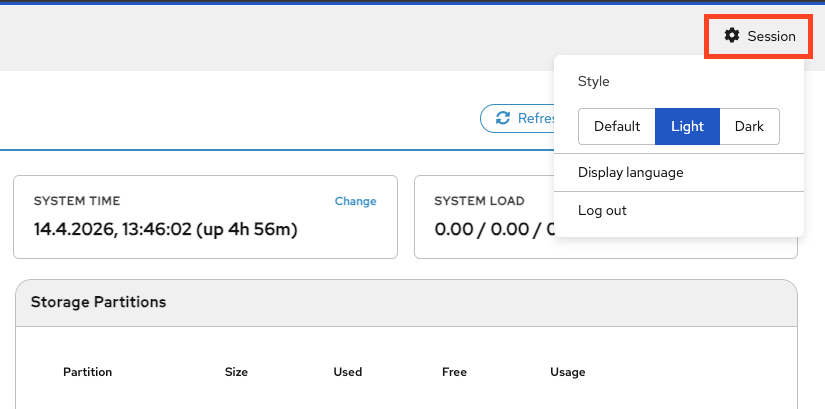

Im Sitzungsmenü können Sie zwischen hellem und dunklem Modus wechseln, die Sprache ändern und sich von der aktuellen Sitzung abmelden.

Netzwerk

Interfaces

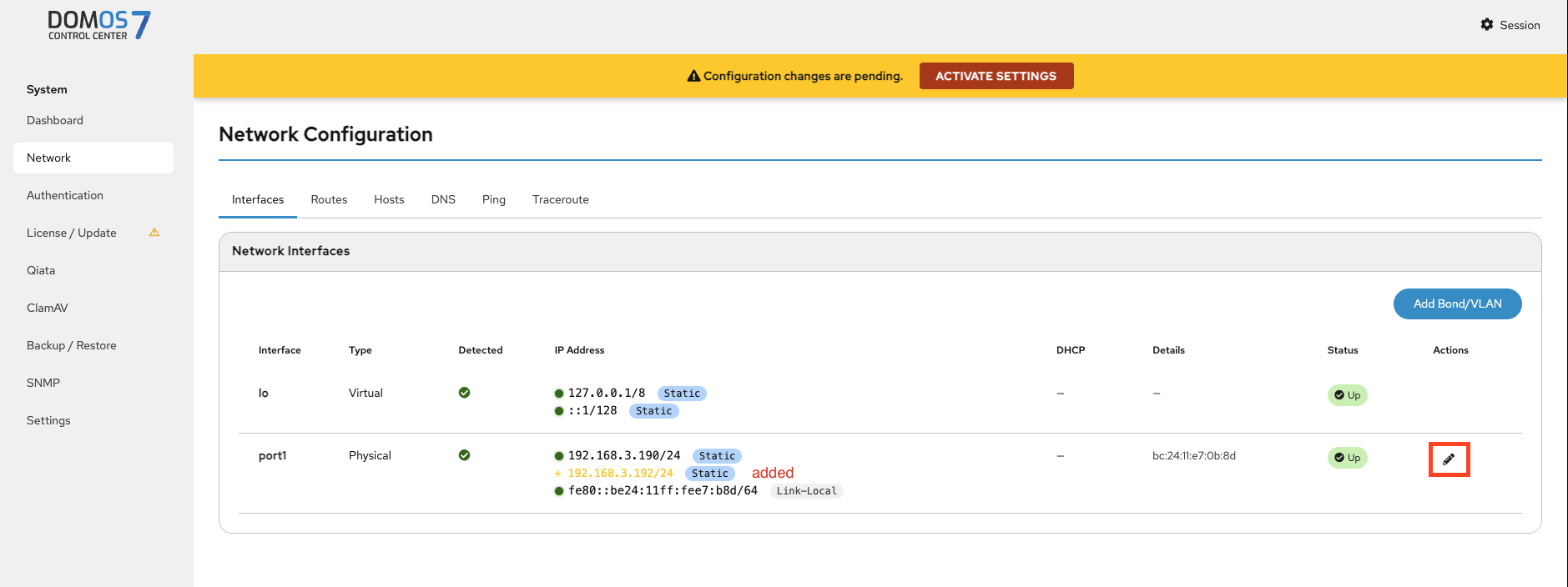

Änderungen werden nicht automatisch übernommen. Sie müssen über den Banner am oberen Rand bestätigt werden, andernfalls werden sie verworfen.

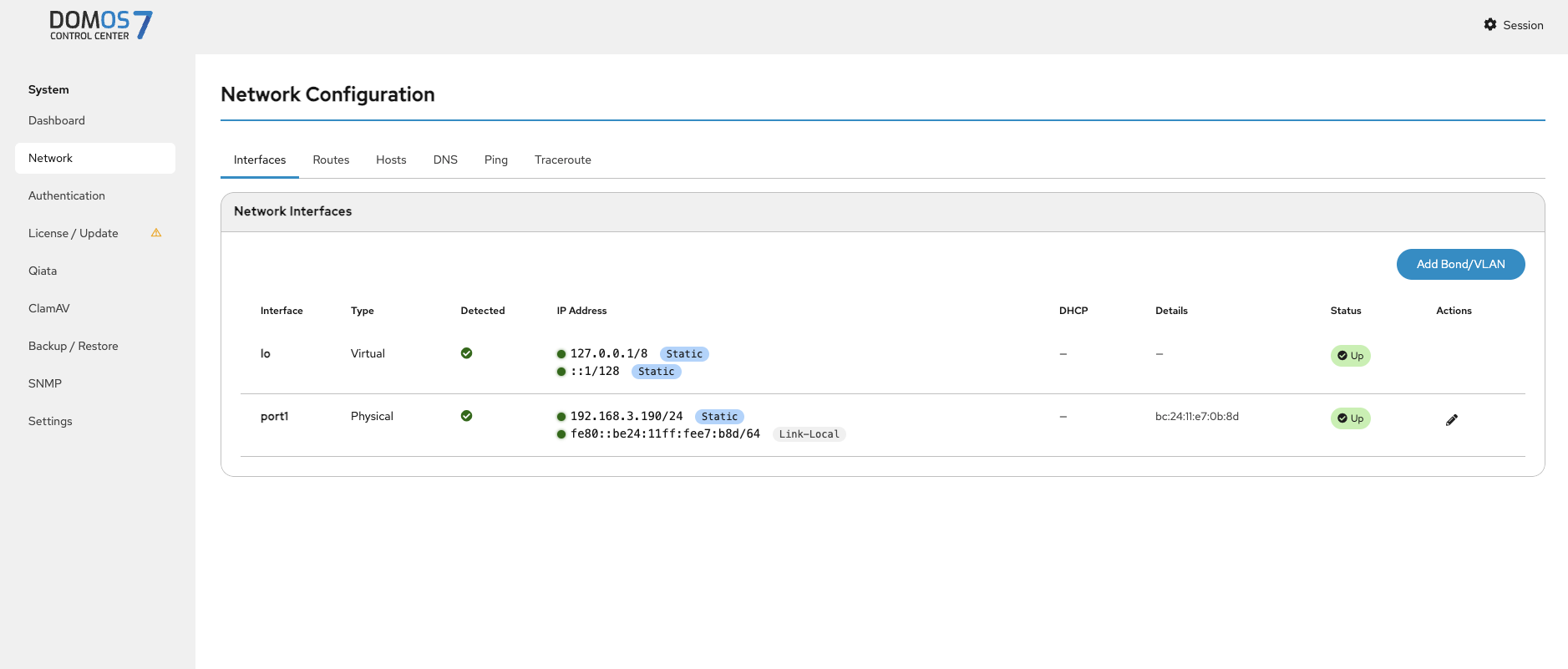

Im Tab Interfaces werden alle aktuellen und aktiven Schnittstellen angezeigt.

Klicken Sie auf das Stiftsymbol, um eine Schnittstelle zu bearbeiten. Änderungen müssen über den Banner ACTIVATE SETTINGS am oberen Rand übernommen werden.

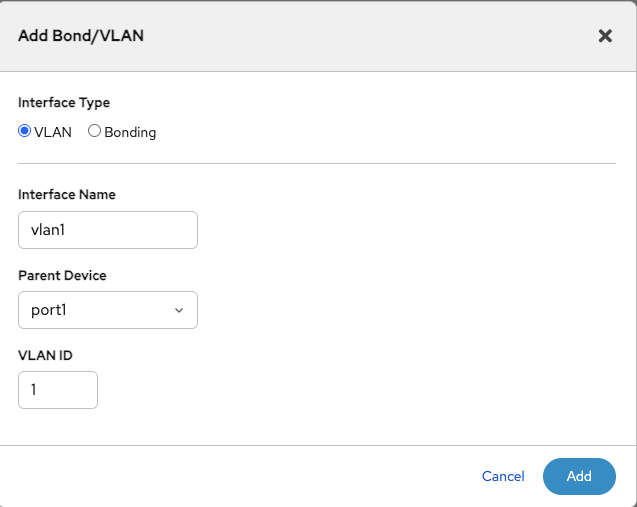

VLAN

VLANs werden verwendet, um Netzwerkverkehr logisch innerhalb desselben physischen Netzwerks zu trennen.

Bond/VLAN hinzufügen

Um ein VLAN hinzuzufügen, klicken Sie auf Add Bond/VLAN.

Geben Sie einen VLAN-Tag an und weisen Sie diesen einer Schnittstelle oder einem von DOMOS verwalteten Port zu.

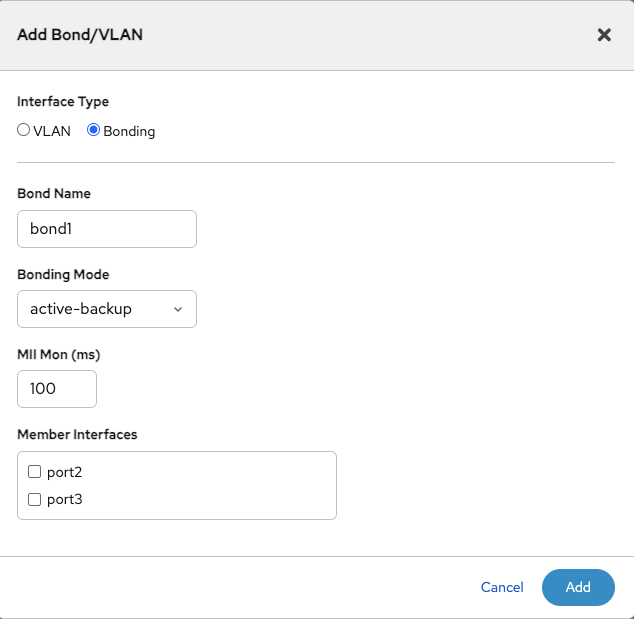

Bonding

Bonding bündelt mehrere Netzwerkschnittstellen, um Redundanz oder höheren Durchsatz zu ermöglichen.

Um ein Bonding anzulegen, klicken Sie auf Add Bond/VLAN. Definieren Sie einen Namen und einen Modus. Konfigurieren Sie anschließend das MII-Monitoring, um den Link-Status zu prüfen. Ein sinnvoller Startwert ist 100 ms.

DOMOS7 unterstützt Bonding über das Link Aggregation Control Protocol (LACP). Damit können mehrere Schnittstellen zu einer logischen Schnittstelle zusammengefasst werden.

Der Bonding Mode definiert die Strategie, mit der der Bond betrieben wird.

Verfügbare Modi:

balance-rr - Round-Robin-Verfahren. Pakete werden der Reihe nach über die verfügbaren Schnittstellen übertragen. Dieser Modus bietet Lastverteilung und Fehlertoleranz.

active-backup - Nur eine Schnittstelle ist aktiv. Eine andere Schnittstelle übernimmt nur dann, wenn die aktive Schnittstelle ausfällt. Dieser Modus bietet Fehlertoleranz.

balance-xor - Übertragung basierend auf der ausgewählten Hash-Policy. Dieser Modus bietet Lastverteilung und Fehlertoleranz.

broadcast - Alle Pakete werden über alle Schnittstellen übertragen. Dieser Modus bietet Fehlertoleranz.

802.3ad IEEE - Dynamische Link Aggregation nach 802.3ad. Erstellt Aggregationsgruppen mit gleicher Geschwindigkeit und Duplex-Einstellung. Dieser Modus benötigt eine passende LACP-Konfiguration auf dem Switch.

balance-tlb - Adaptive Transmit Load Balancing. Ausgehender Datenverkehr wird abhängig von der aktuellen Last auf die Schnittstellen verteilt. Eingehender Datenverkehr wird über die aktuelle Schnittstelle empfangen.

balance-alb - Adaptive Load Balancing. Enthält balance-tlb sowie Receive Load Balancing für IPv4-Verkehr. Dieser Modus benötigt keine spezielle Switch-Unterstützung.

Zusätzlich muss ein Wert für miimon angegeben werden.

miimon definiert das Intervall in Millisekunden, in dem der Link-Status der Schnittstellen geprüft wird. Ein Wert von 0 deaktiviert das MII-Monitoring. Ein Wert von 100 ist ein guter Startwert.

Wählen Sie anschließend die Schnittstellen aus, die Teil des Bonds sein sollen. Klicken Sie auf Add, um die Konfiguration abzuschließen, und anschließend auf Activate Settings, um die Änderungen zu übernehmen.

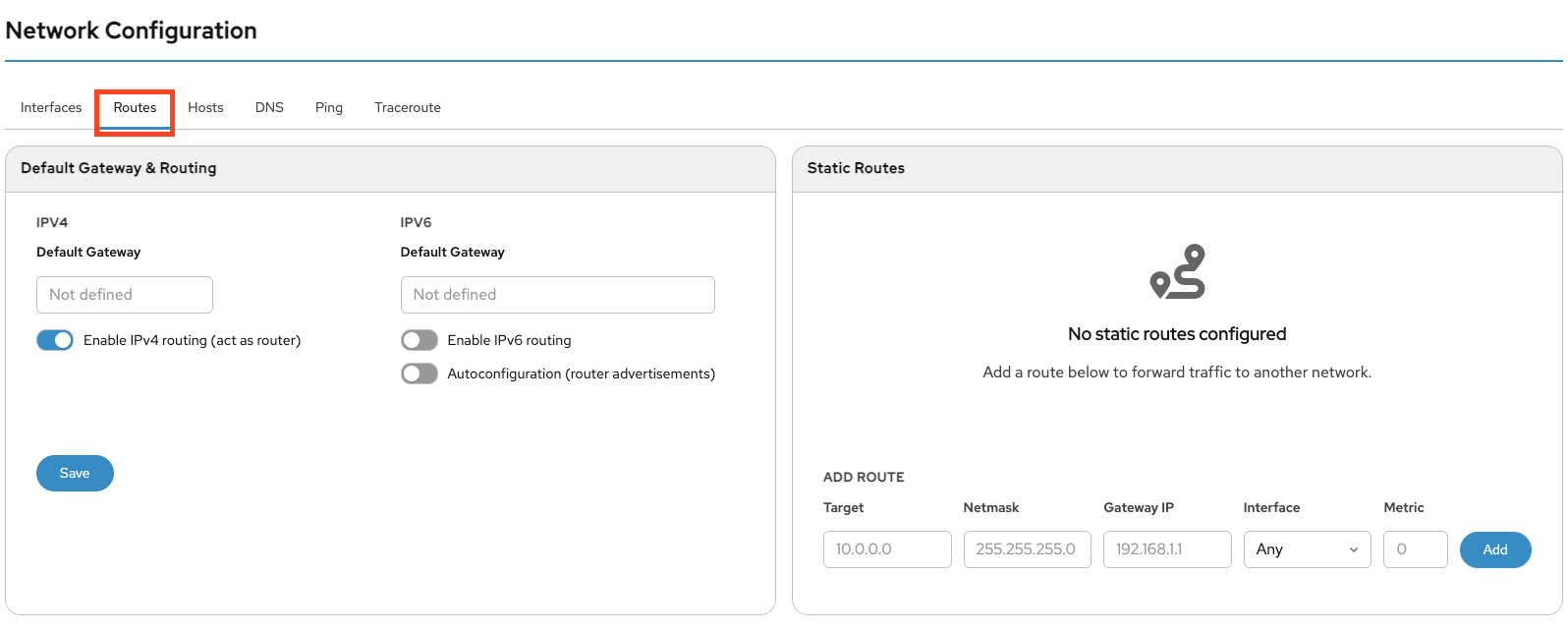

Routes

Im Tab Routes können Sie das Standardgateway für IPv4 und IPv6 konfigurieren. Auf der rechten Seite können statische Routen hinzugefügt werden.

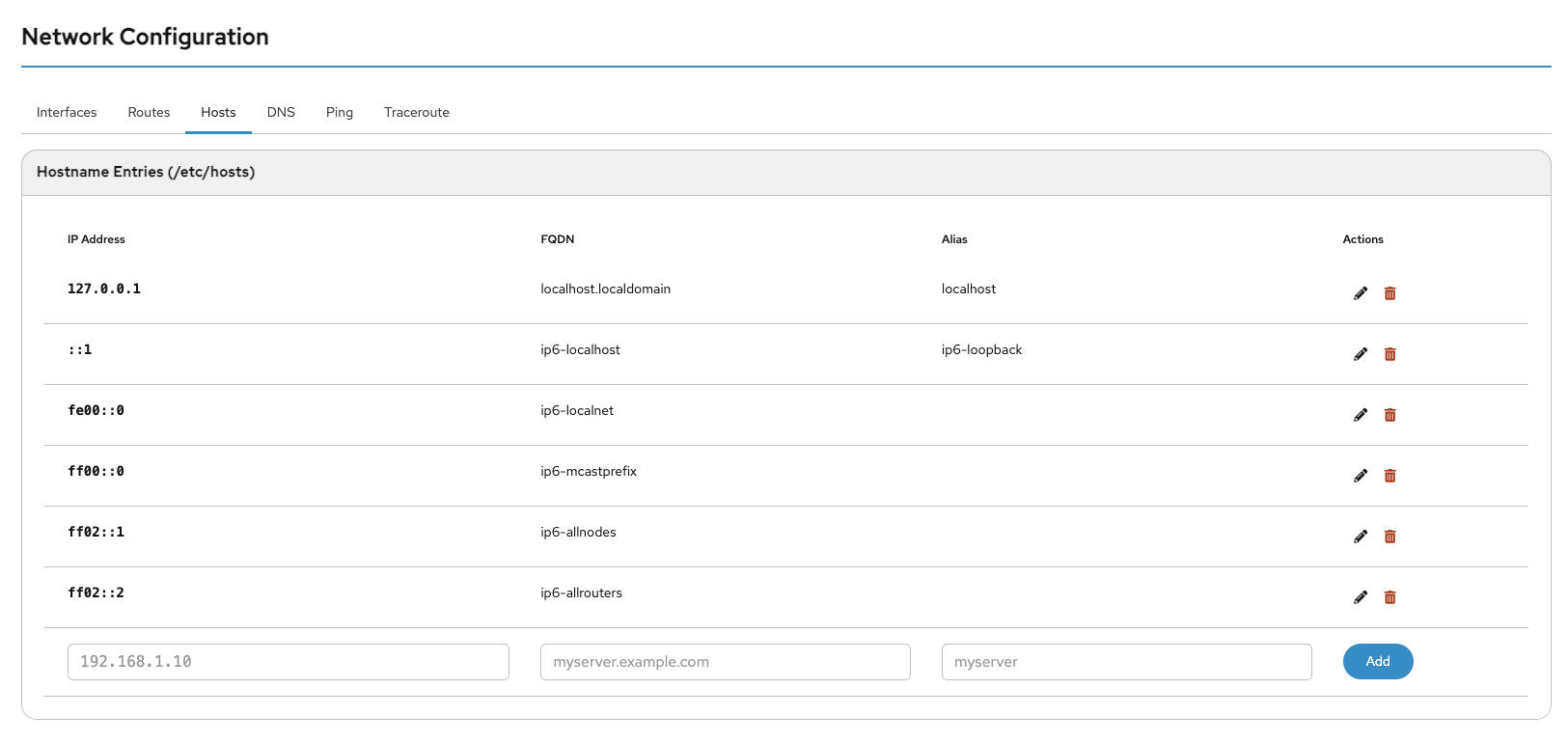

Hosts

In der Hosts-Liste können bestehende Einträge über das Stiftsymbol bearbeitet oder neue Hosts hinzugefügt werden.

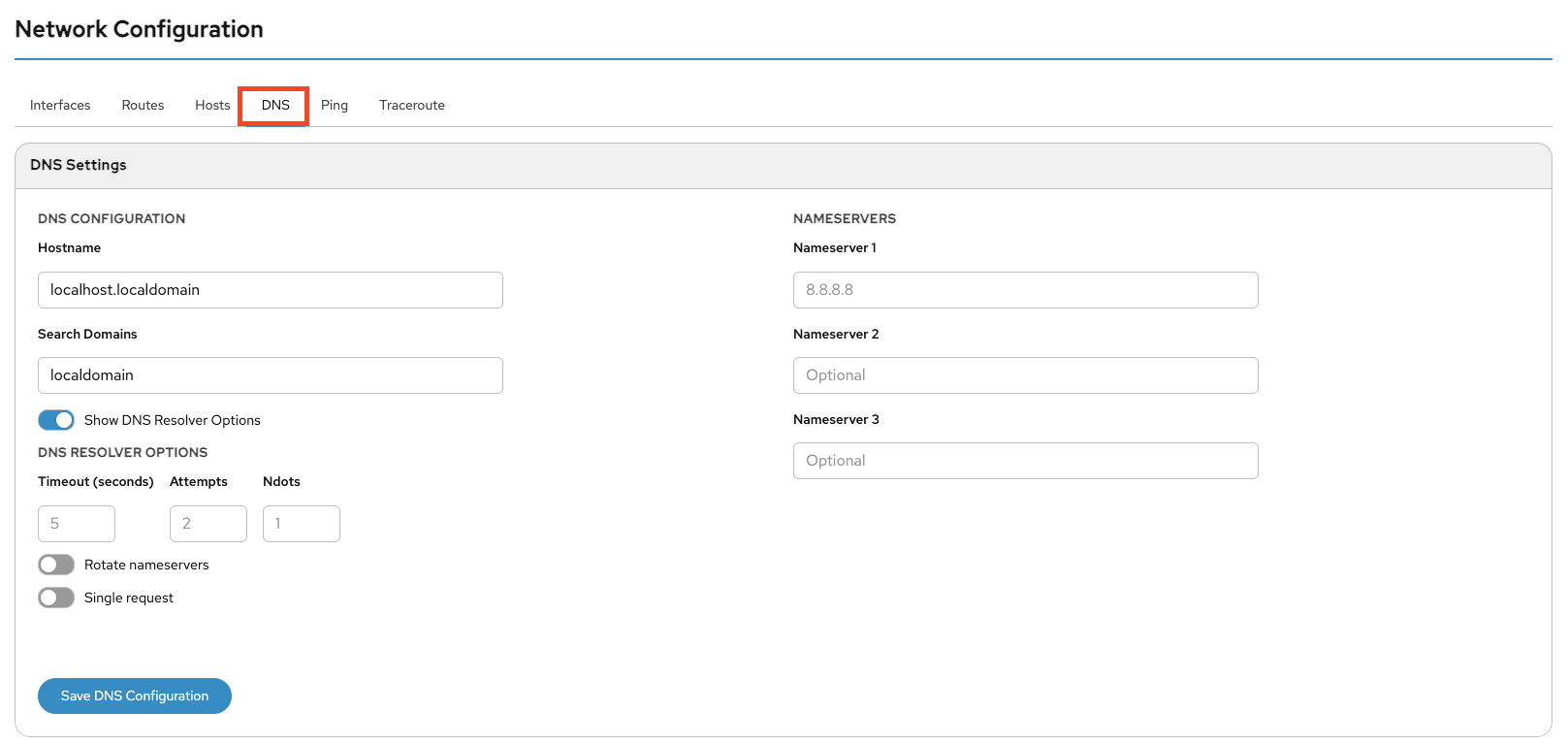

DNS

Hier können der Systemhostname und die DNS-Server konfiguriert werden. Mindestens ein funktionierender DNS-Server muss eingerichtet sein, damit Domainnamen aufgelöst werden können.

Über eine Search Domain kann eine Suchdomäne definiert werden, die automatisch an Hostnamen angehängt wird, wenn diese nicht als FQDN angegeben wurden.

Zusätzlich kann konfiguriert werden, ob DNS-Abfragen parallel gesendet werden und ob zwischen den konfigurierten Nameservern rotiert werden soll.

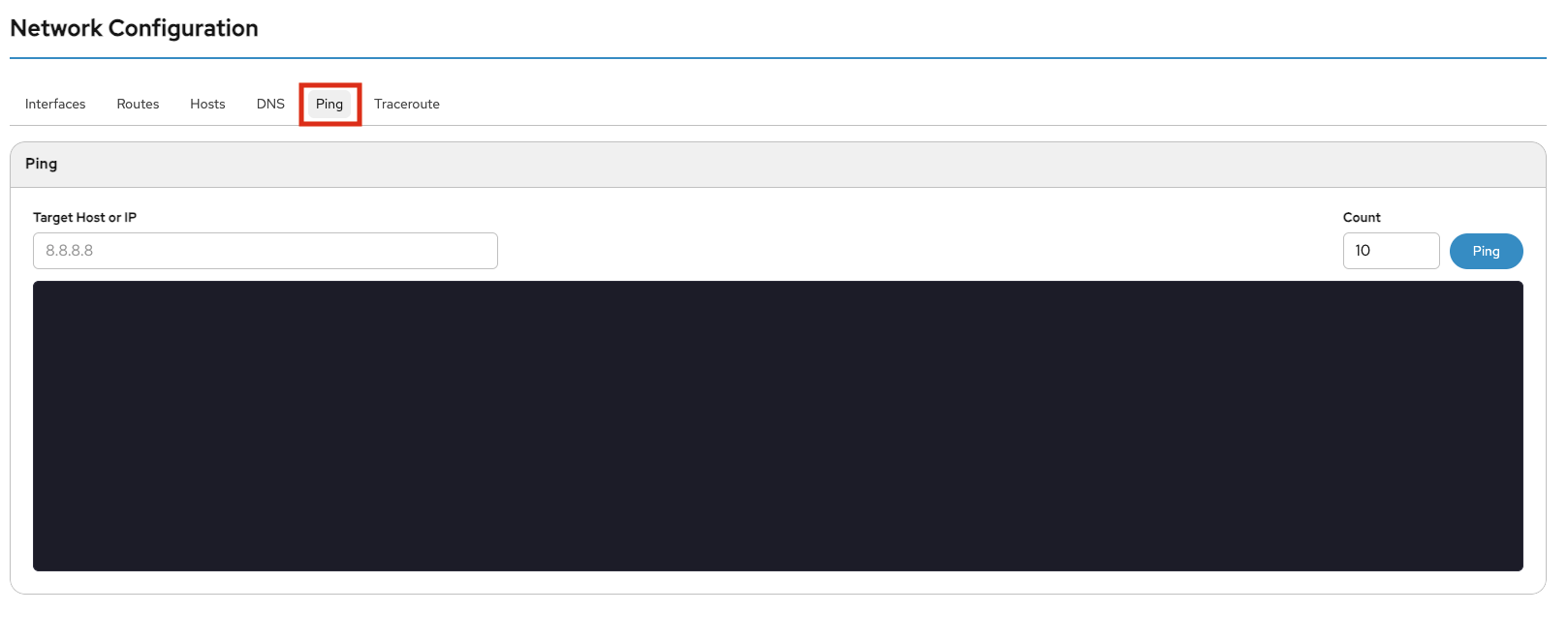

Ping

Mit Ping kann geprüft werden, ob ein Host erreichbar ist. Geben Sie eine IPv4-/IPv6-Adresse oder einen Hostnamen ein. Optional kann die Anzahl der Pakete angegeben werden. Der Standardwert ist 10.

Klicken Sie auf Ping, um den Test zu starten.

Traceroute

Traceroute ist ein Diagnosewerkzeug, das den Weg von Netzwerkpaketen durch ein IP-Netzwerk anzeigt.

Geben Sie im Feld Destination eine IPv4-/IPv6-Adresse oder einen Hostnamen ein. Optional kann der maximale TTL-Wert angepasst werden. Klicken Sie auf Traceroute, um den Test zu starten. Der Browser aktualisiert die Anzeige automatisch, sobald Ergebnisse verfügbar sind.

Authentication

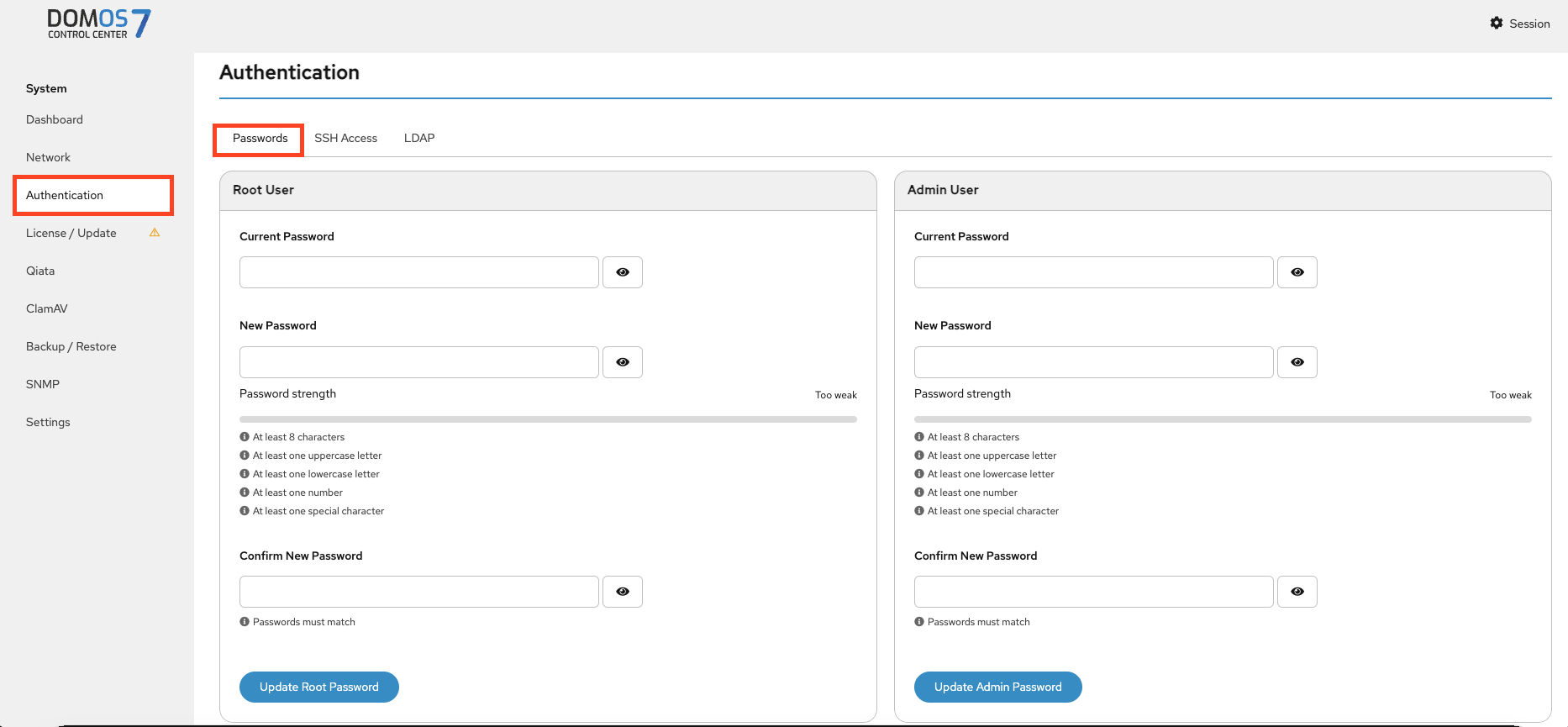

Password

Im Tab Passwords können die Passwörter für die Benutzer root und admin geändert werden.

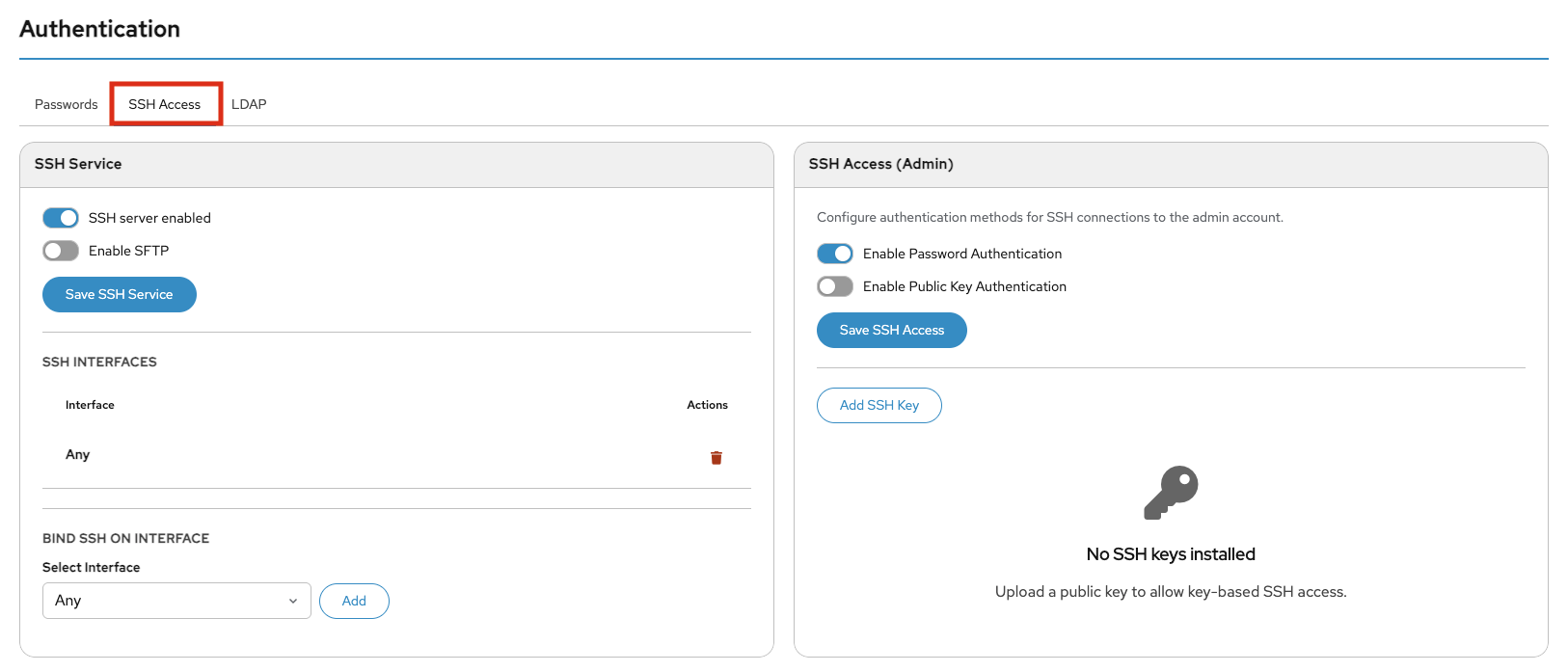

SSH Access

Dieser Bereich ermöglicht das Aktivieren und Konfigurieren des SSH-Zugriffs. Zusätzlich kann festgelegt werden, wie sich der Benutzer admin authentifiziert, entweder per Passwort oder über SSH-Schlüssel. Optional kann SFTP aktiviert und festgelegt werden, auf welchen Schnittstellen SSH-Verbindungen angenommen werden.

SFTP (SSH File Transfer Protocol) ermöglicht sichere Dateiübertragungen über die verschlüsselte SSH-Verbindung.

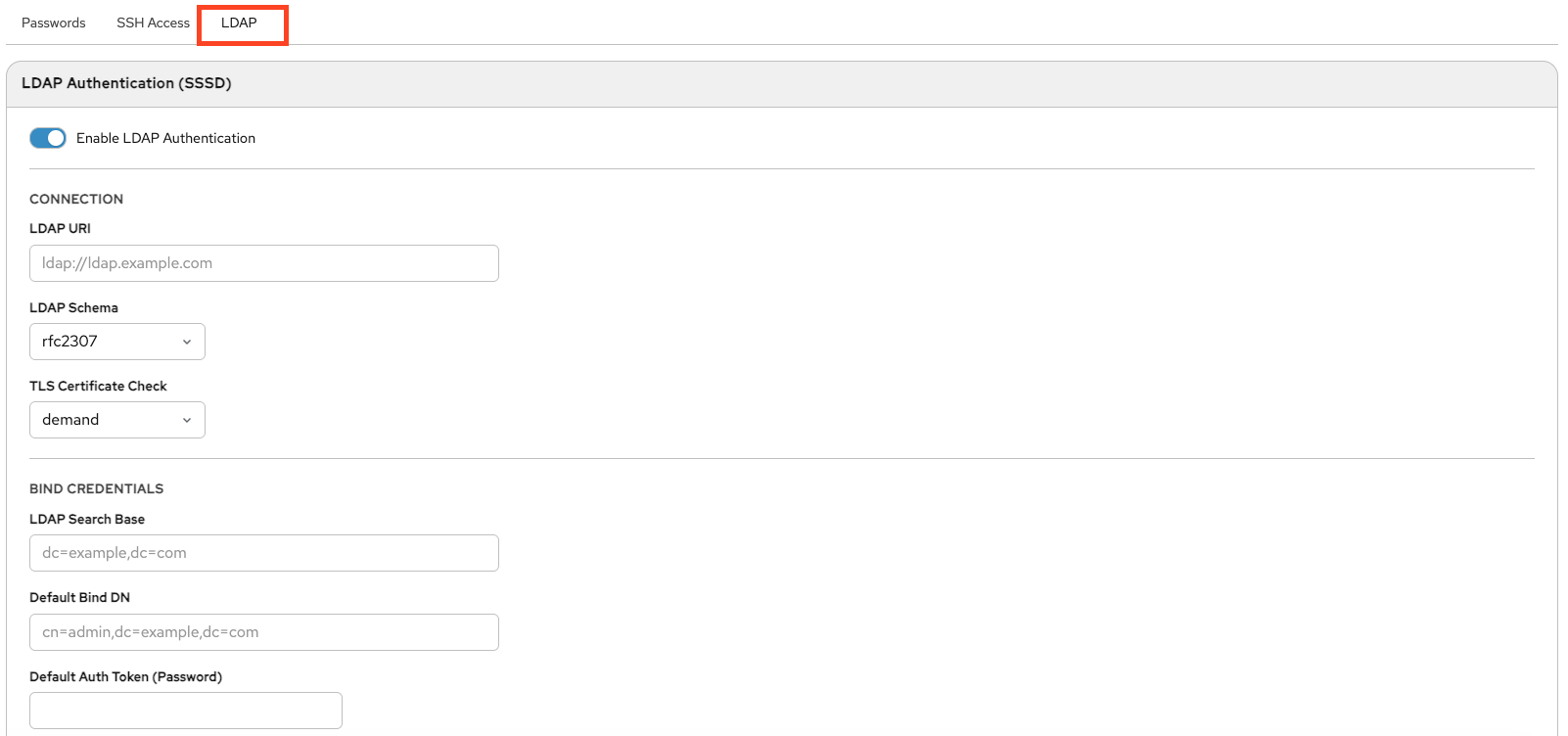

LDAP

LDAP-Authentifizierung ermöglicht zentrale Benutzerverwaltung über einen externen Verzeichnisdienst, beispielsweise Active Directory.

Auf dieser Seite stehen folgende Einstellungen zur Verfügung:

LDAP Authentication - Aktiviert die LDAP-Authentifizierung.

WebUI Login - Erlaubt LDAP-Benutzern die Anmeldung an der DOMOS WebUI.

SSH Login - Erlaubt LDAP-Benutzern die Anmeldung per SSH.

SSH Login using key authentication - Erlaubt die Authentifizierung per SSH Public Key.

Sudo - Erlaubt LDAP-Benutzern die Nutzung von sudo.

LDAP URI - URI des LDAP-Servers, zum Beispiel ldaps://FQDN:Port.

LDAP Schema - Auswahl des LDAP-Schemas. Verfügbar sind rfc2307, rfc2307bis und IPA.

LDAP Check TLS Certificate - Prüft das TLS-Zertifikat des LDAP-Servers abhängig vom gewählten Modus.

TLS CA Certificate - Falls erforderlich, kann hier ein eigenes CA-Zertifikat hochgeladen werden. Informationen zu einem bereits vorhandenen CA-Zertifikat werden angezeigt. Über Upload New Certificate kann ein neues Zertifikat hochgeladen werden. Über Remove wird das Zertifikat gelöscht.

LDAP Search Base - Standard-Base-DN für LDAP-Benutzeroperationen.

LDAP Default Bind DN - Bind-DN für den Zugriff auf den LDAP-Server.

LDAP Default Authentication Token - Passwort für den Bind-DN.

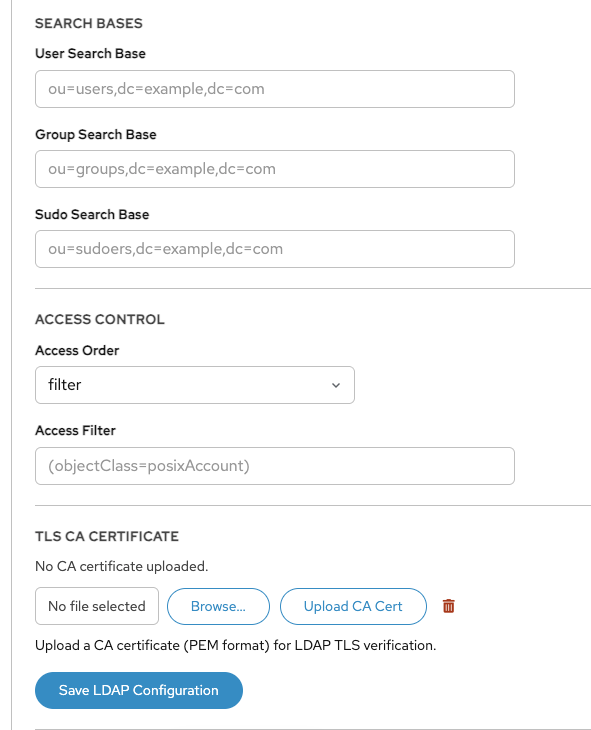

LDAP User Search Base - Optionaler Base-DN und Filter für Benutzer.

LDAP Group Search Base - Optionaler Base-DN und Filter für Gruppen.

LDAP Sudo Search Base - Optionaler Base-DN und Filter für sudo-Regeln.

LDAP Access Order - Optionen zur Zugriffskontrolle.

LDAP AccessFilter - Suchfilter für Benutzer. Dieser wird benötigt, wenn Access Order auf filter gesetzt ist.

Dieser Bereich dient zur Anbindung eines LDAP-Servers für Authentifizierungsdaten. Dadurch können sich zusätzliche Benutzer an DOMOS anmelden, ohne dass lokale Benutzerkonten auf dem DOMOS-System erstellt werden müssen.

Neben der normalen Passwortauthentifizierung kann auch ein öffentlicher SSH-Schlüssel aus LDAP gelesen werden, um eine passwortlose Anmeldung per Public Key zu ermöglichen.

Nach der Anmeldung auf der Kommandozeile können berechtigte Benutzer sudo verwenden, um administrative Rechte zu erhalten.

Benutzer, die über LDAP identifiziert werden, können sich mit ihren eigenen Zugangsdaten an der DOMOS WebUI anmelden.

Die Konfiguration ist in einen Dialog mit den wichtigsten Einstellungen und eine Seite für erweiterte Einstellungen aufgeteilt.

Hier wird definiert, wo Benutzer, Gruppen und sudo-Rollen im LDAP-Verzeichnis liegen. Zusätzlich können Zugriffsregeln und CA-Zertifikate konfiguriert werden.

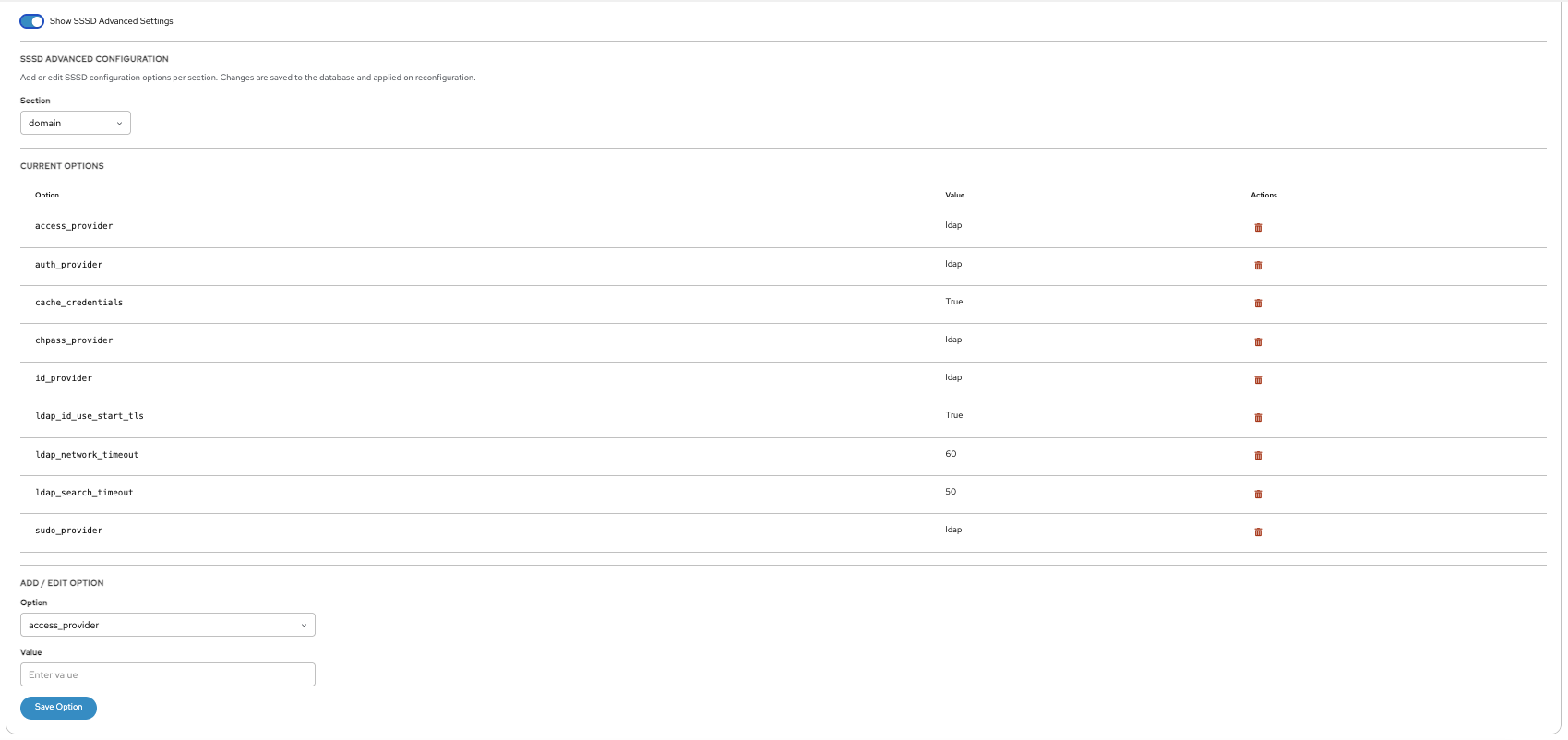

Die erweiterten SSSD-Einstellungen ermöglichen Feinanpassungen für Identitätssuche, Authentifizierungsverhalten, Caching und Timeouts.

License / Update

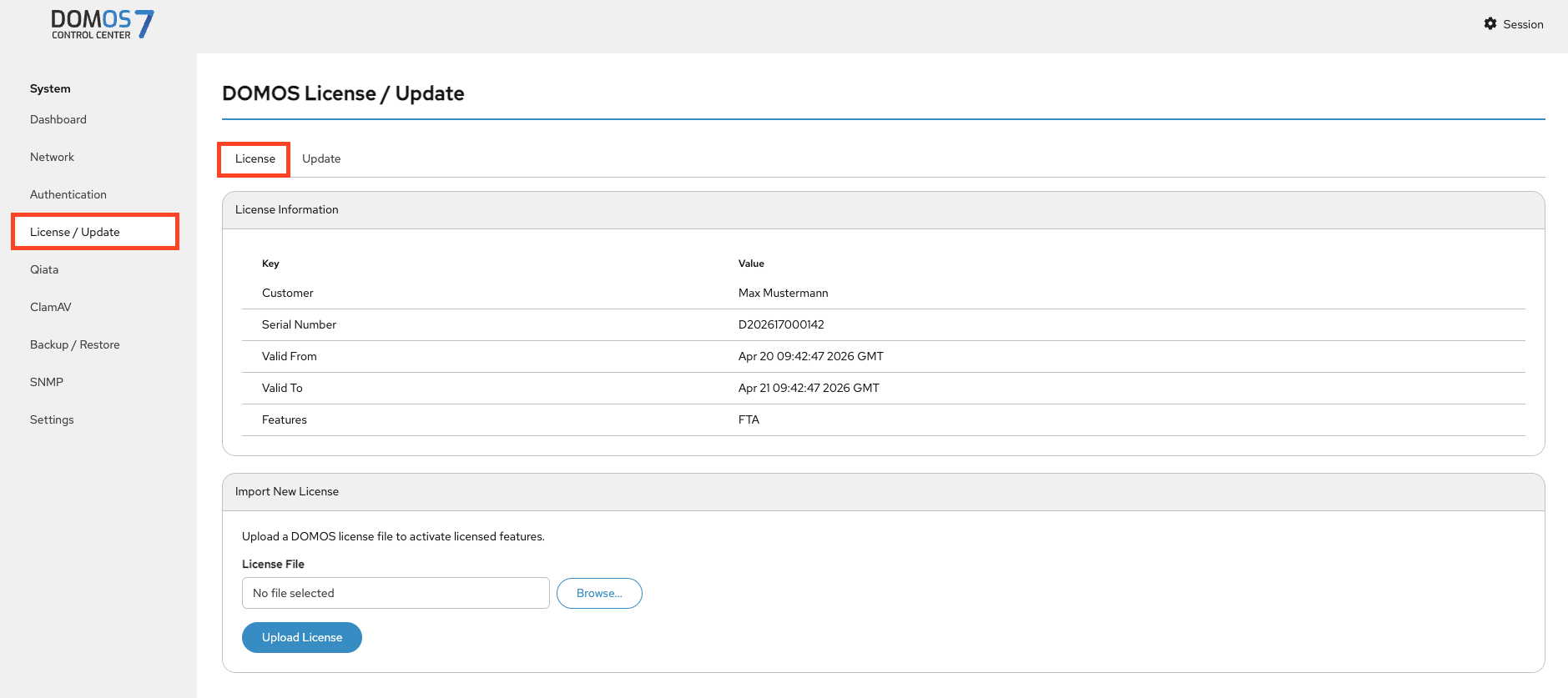

License

Die Lizenz definiert, welche Funktionen verfügbar sind und ob das System Updates empfangen darf.

DOMOS7 benötigt für den Betrieb und für Softwareupdates eine gültige Lizenz.

Die Übersichtsseite zeigt die aktuell installierte Lizenz und die aktivierten Funktionen an.

Eine Lizenz enthält folgende Informationen:

Name - Lizenznehmer

UID - Eindeutige Kennung

StartDate - Beginn der Gültigkeit

EndDate - Ablaufdatum

Features - Enthaltene Funktionen

Um die Lizenz zu aktualisieren, laden Sie eine neue Lizenzdatei über Browse hoch und klicken Sie anschließend auf Upload.

Subscription License [nur Qiata]

Das System prüft regelmäßig den Lizenzserver auf verfügbare Qiata-Lizenzen.

Eine Subscription License hat keine feste Laufzeit und bleibt gültig, bis sie beendet wird. Sie wird regelmäßig über den Lizenzserver geprüft.

Stellen Sie sicher, dass eine Netzwerkverbindung zu ls3.secudos.de für automatische Prüfungen möglich ist.

Wenn eine Qiata-Lizenz verfügbar ist, wird sie automatisch installiert.

Standard License

Eine Standardlizenz hat eine feste Laufzeit und muss nach Ablauf ersetzt werden. Qiata-Lizenzen müssen ebenfalls manuell importiert werden.

Update

Updates erfordern eine gültige Lizenz.

DOMOS7 kann automatisch über das Internet oder manuell aktualisiert werden.

Qiata [nur Qiata]

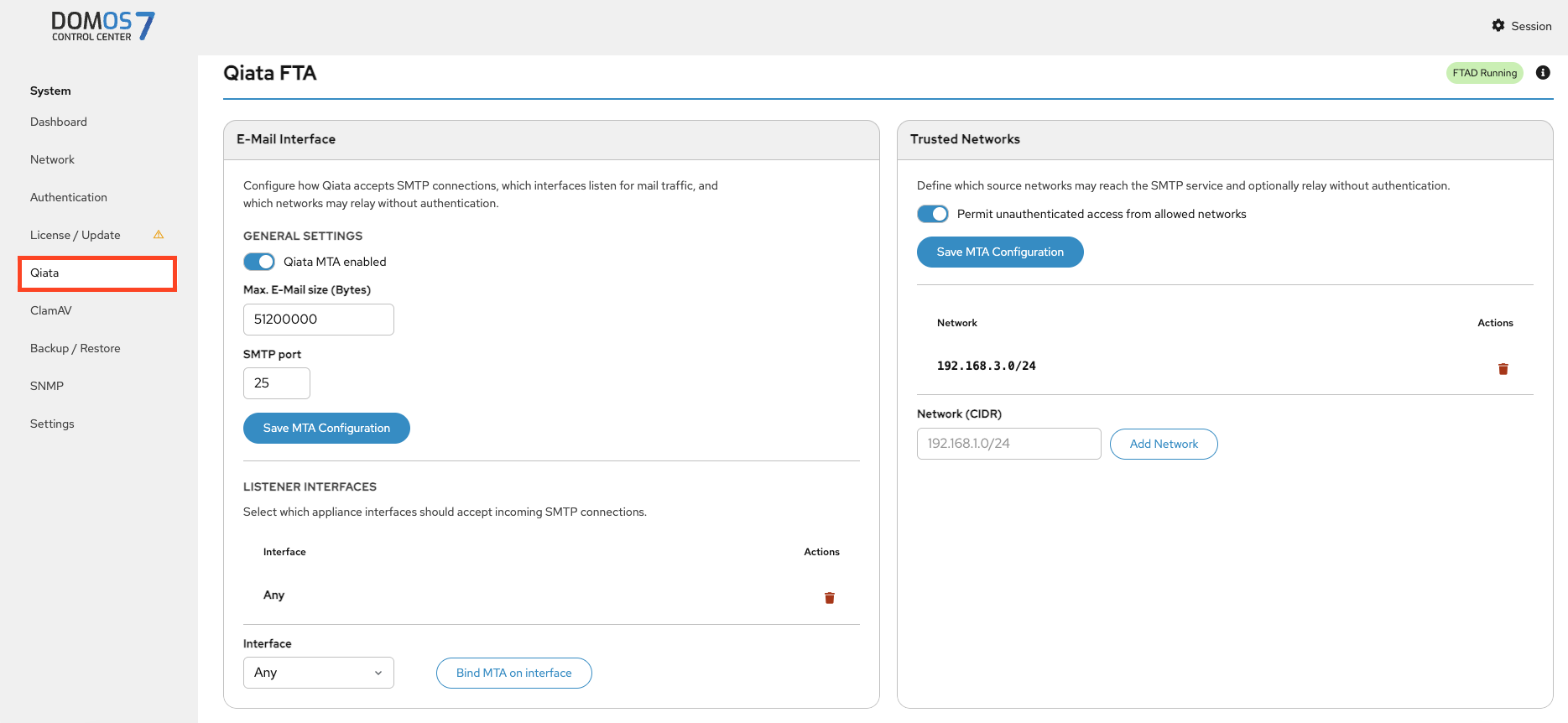

Qiata ist die Systemkomponente für die sichere Verarbeitung von E-Mails.

Dieser Bereich konfiguriert SMTP-Dienste. Hier können Mailverarbeitung aktiviert, Limits und Ports definiert sowie Schnittstellen zugewiesen werden.

Wenn Permit unauthenticated access from allowed networks aktiviert ist, können vertrauenswürdige Netzwerke definiert werden.

ClamAV [nur Qiata]

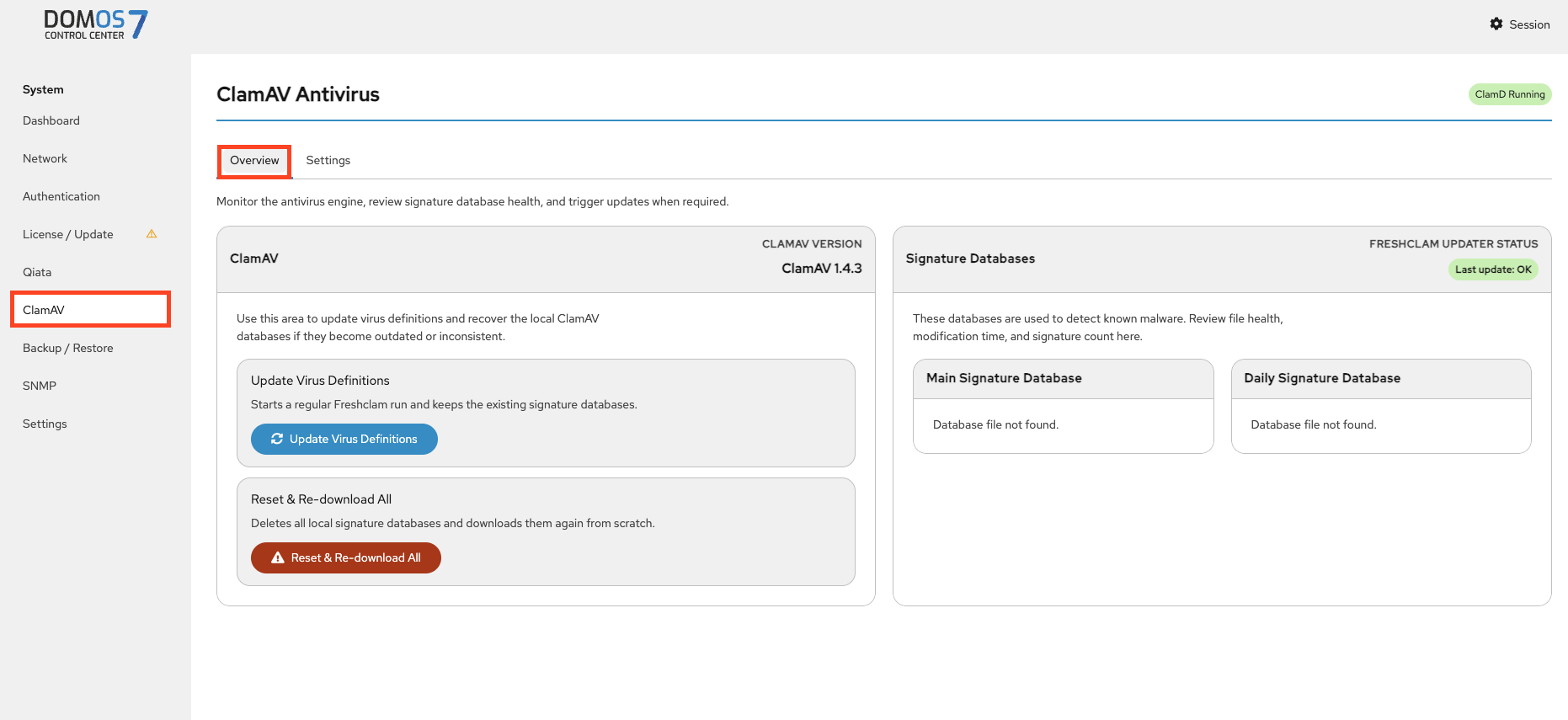

Overview

Hier können Antivirus-Status, Signaturdatenbanken und Updates überwacht werden.

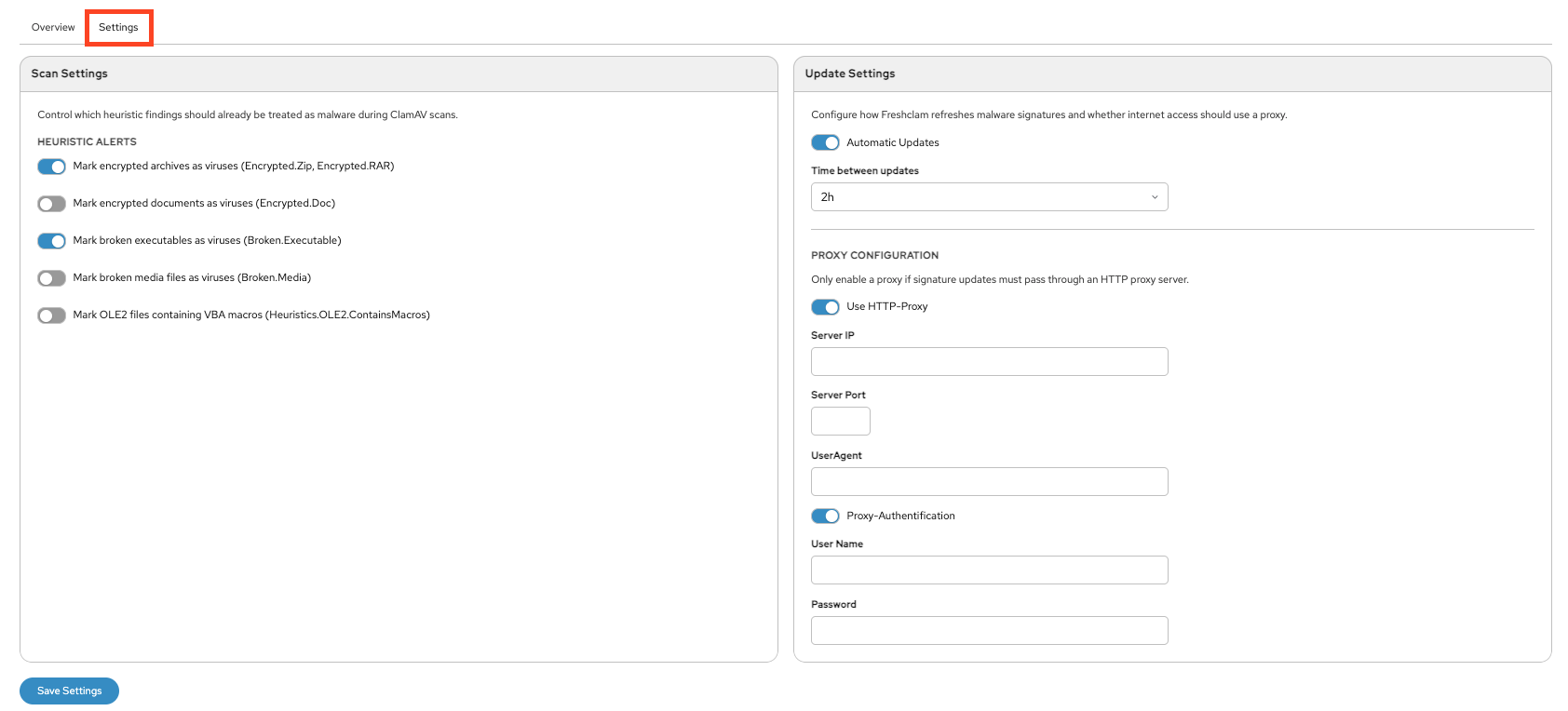

Settings

Hier werden Scanverhalten, erkannte Dateitypen, Updateintervalle und optional Proxy-Einstellungen konfiguriert.

Backup / Restore

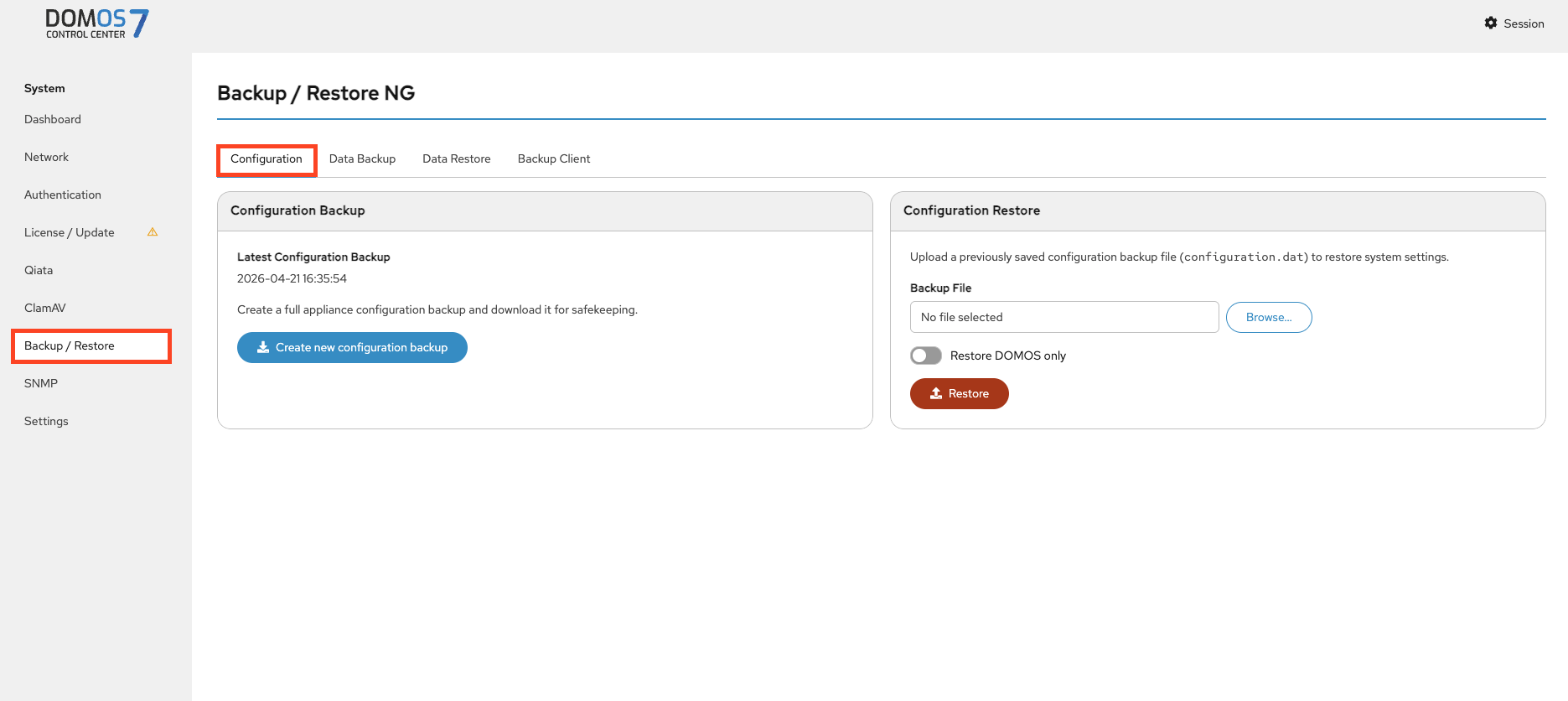

Configuration

Diese Seite ermöglicht das Erstellen und Herunterladen eines Backups der Systemkonfiguration sowie die Wiederherstellung aus einer bestehenden Backup-Datei. Optional kann nur die DOMOS-Systemkonfiguration wiederhergestellt werden.

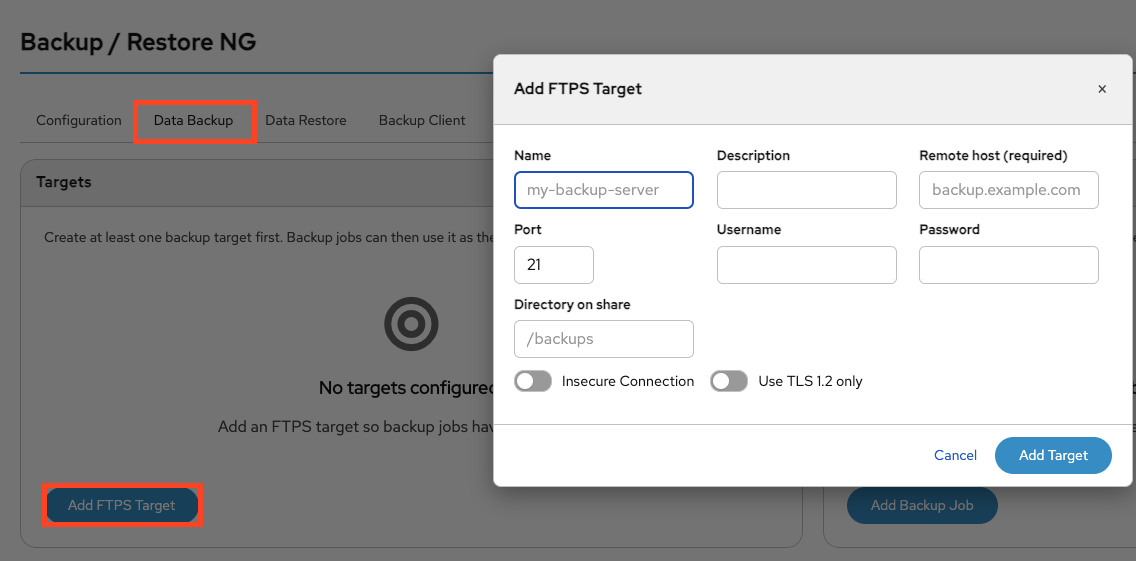

Data Backup

Add Target

Diese Seite ermöglicht das Erstellen eines Backup-Ziels durch Konfiguration eines FTPS-Servers inklusive Host, Zugangsdaten und Zielverzeichnis.

Add Job

Diese Seite ermöglicht das Erstellen eines Backup-Jobs durch Auswahl eines Backup-Ziels, der zu sichernden Datentypen und eines Ausführungszeitplans.

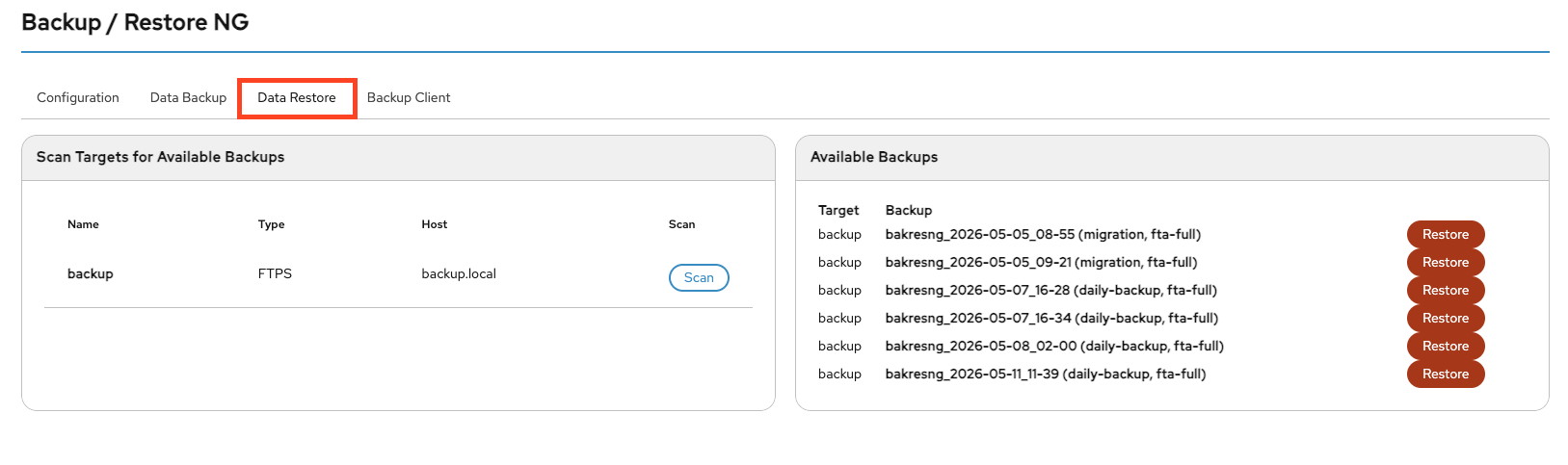

Backup/Restore

Über Scan können konfigurierte Backup-Ziele nach verfügbaren Backups durchsucht werden.

Wenn Backups verfügbar sind, können diese über Restore auf der rechten Seite wiederhergestellt werden.

Jeder Backup-Eintrag enthält Informationen zum Zeitstempel, dem zugehörigen Backup-Job und den enthaltenen Backup-Daten.

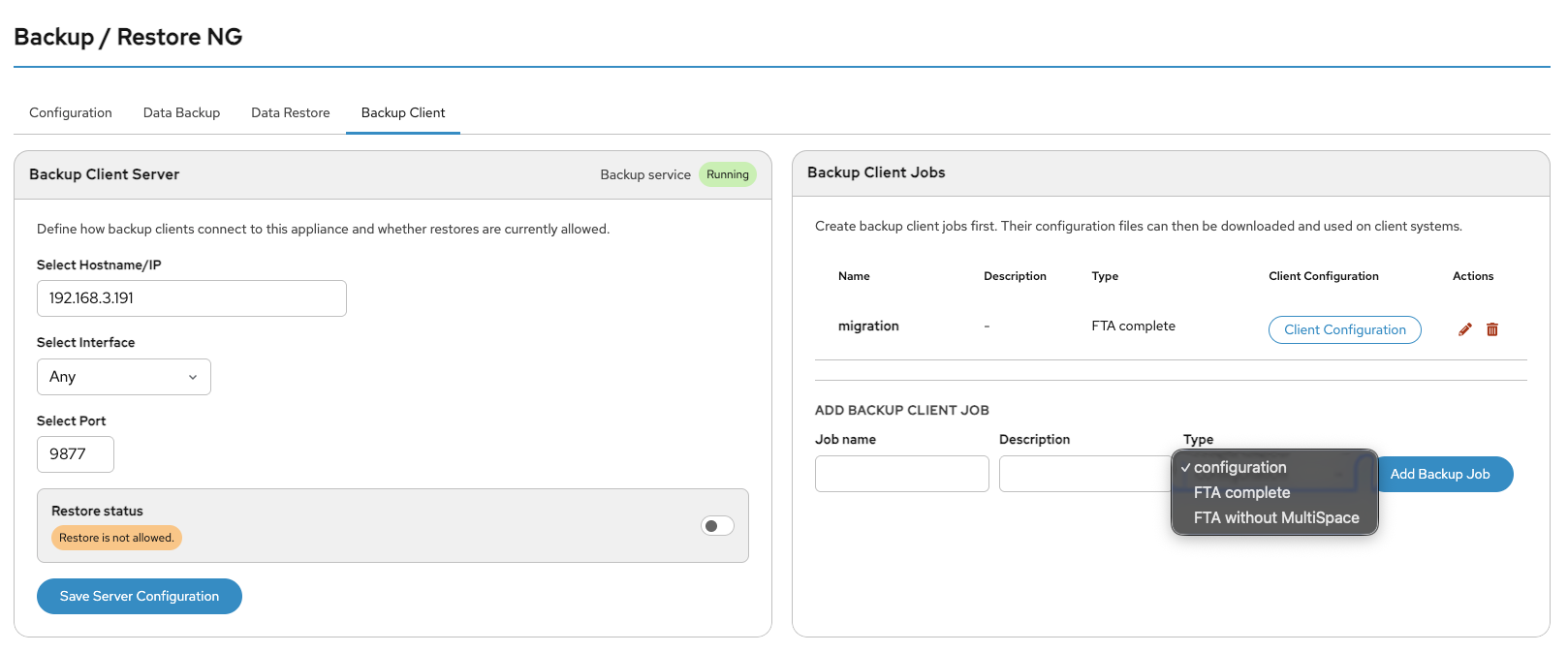

Backup Client

Auf dieser Seite kann ein Backup Client konfiguriert werden. Dabei werden Port und Netzwerkschnittstelle ausgewählt, über die sich der Zielhost verbindet. Zusätzlich kann die Restore-Funktion aktiviert werden. Standardmäßig ist Restore-Zugriff deaktiviert.

Dieser Dienst ist nur verfügbar, wenn ein entsprechender Client-Job konfiguriert ist. Der Standardport ist 9877, kann jedoch in der DOMOS WebUI geändert werden.

Erstellen Sie anschließend einen Backup-Job, indem Sie einen Jobnamen vergeben und den Backup-Typ auswählen:

- DOMOS Configuration

- FTA Complete

- FTA without MultiSpace

Backup Client Server

Diese Seite zeigt die aktuelle Backup-Server-Konfiguration.

Wichtig ist, dass der korrekte Hostname konfiguriert ist. Der Hostname wird automatisch aus den Netzwerkeinstellungen übernommen, daher ist in der Regel keine manuelle Konfiguration erforderlich.

Zusätzlich kann eingeschränkt werden, auf welchen Netzwerkschnittstellen der Backup-Server lauscht. Standardmäßig lauscht der Server auf allen verfügbaren Schnittstellen.

Die letzte Option auf dieser Seite ist die Portkonfiguration. Standardmäßig verwendet der Backup-Server Port 9877/TCP.

Nach einer Änderung von Hostname, IP-Adresse oder Portnummer müssen alle Client-Konfigurationsdateien erneut heruntergeladen werden. Andernfalls können sich Clients nicht mehr mit dem Backup-Server verbinden.

Backup Client Jobs

Bevor eine Verbindung über den Backup Client möglich ist, muss ein Backup-Job konfiguriert werden.

Für jeden einzelnen Backup Client sollte ein eigener Konfigurationsjob erstellt werden, auch wenn alle Clients dieselben Backup-Daten verwenden. Jeder Client erhält eigene automatisch generierte Zugangsdaten innerhalb der Client-Konfigurationsdatei.

Durch getrennte Konfigurationen kann der Zugriff eines bestimmten Clients einfach entzogen werden, indem der zugehörige Backup-Job entfernt wird.

Die Job-Tabelle zeigt alle konfigurierten Client-Jobs:

- Name - Name des Backup-Jobs

- Description - Beschreibung des Backup-Jobs

- Type - Backup-Typ

- Client Configuration - Download der Client-Konfiguration

- Edit - Bearbeitet den ausgewählten Job

- Del - Löscht den ausgewählten Job

Die Client-Konfiguration enthält automatisch generierte client-spezifische Zugangsdaten sowie die Serververbindungsdetails.

Informationen darüber, welche Daten gesichert oder wiederhergestellt werden, sind ausschließlich auf dem DOMOS-System selbst gespeichert.

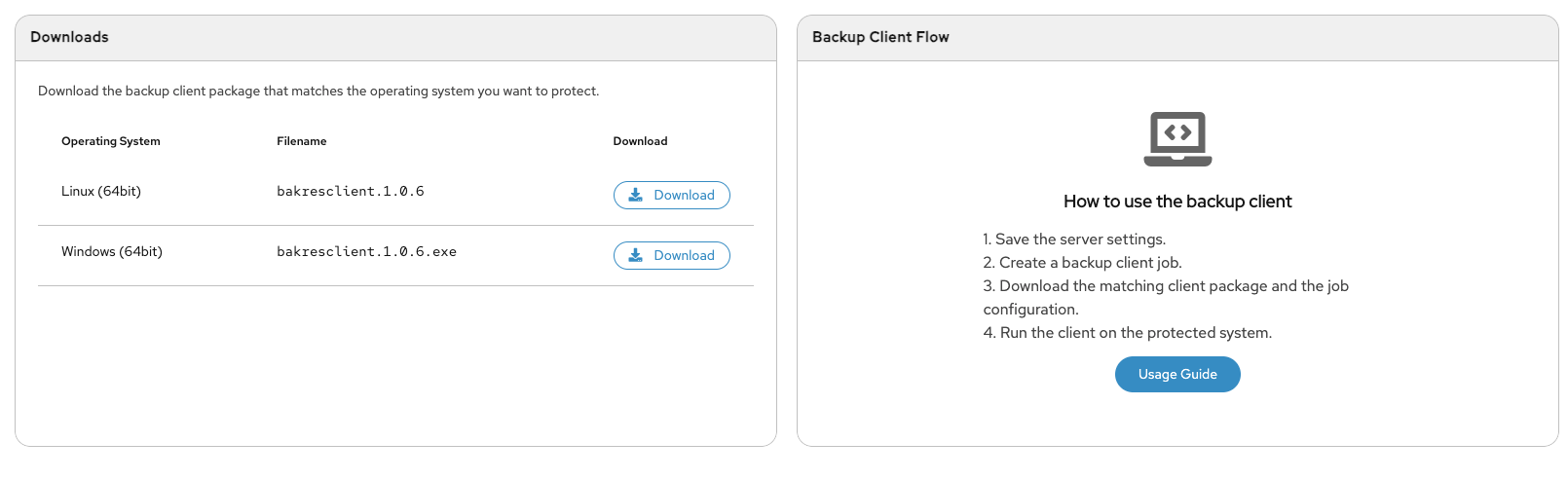

Auf derselben Seite können die Backup-Client-Pakete für Linux- und Windows-Systeme heruntergeladen werden.

Verwendung des Backup Clients

Der Backup Client ist eine Kommandozeilenanwendung, die auf allen unterstützten Betriebssystemen gleich verwendet werden kann.

Nach dem Herunterladen der passenden Client-Version und der zugehörigen Konfigurationsdatei kann ein Backup mit folgendem Befehl gestartet werden:

bakresclient -config PATH-TO-CONFIGFILE -bakdir BACKUP-DIRECTORY

Standardmäßig wird im aktuellen Arbeitsverzeichnis eine Logdatei mit dem Namen bakresngclient.log erstellt.

Prüfen Sie diese Logdatei, um sicherzustellen, dass das Backup erfolgreich abgeschlossen wurde.

Auf dieselbe Weise kann das DOMOS-System mit dem Backup Client wiederhergestellt werden. Beachten Sie, dass die Restore-Funktion zuvor in der WebUI aktiviert werden muss.

bakresclient -config PATH-TO-CONFIGFILE -resdir DIRECTORY-TO-RESTORE

Der Backup Client stellt mehrere Kommandozeilenoptionen für Backup und Restore bereit. Alle Optionen beginnen mit einem einfachen Bindestrich.

| Option | Beschreibung |

|---|---|

-config | Pfad und Dateiname der Job-Konfiguration, die aus der DOMOS WebUI heruntergeladen wurde |

-bakdir | Verzeichnis, in dem das Backup gespeichert werden soll. Das Verzeichnis wird bei Bedarf automatisch erstellt |

-resdir | Pfad zum Backup-Verzeichnis, das wiederhergestellt werden soll. Die Restore-Funktion muss in der DOMOS WebUI aktiviert sein |

-logfile | Pfad und Dateiname der Client-Logdatei |

-loglevel | Log-Level von 0 (kein Logging) bis 7 (maximales Logging). Standardwert ist 4 |

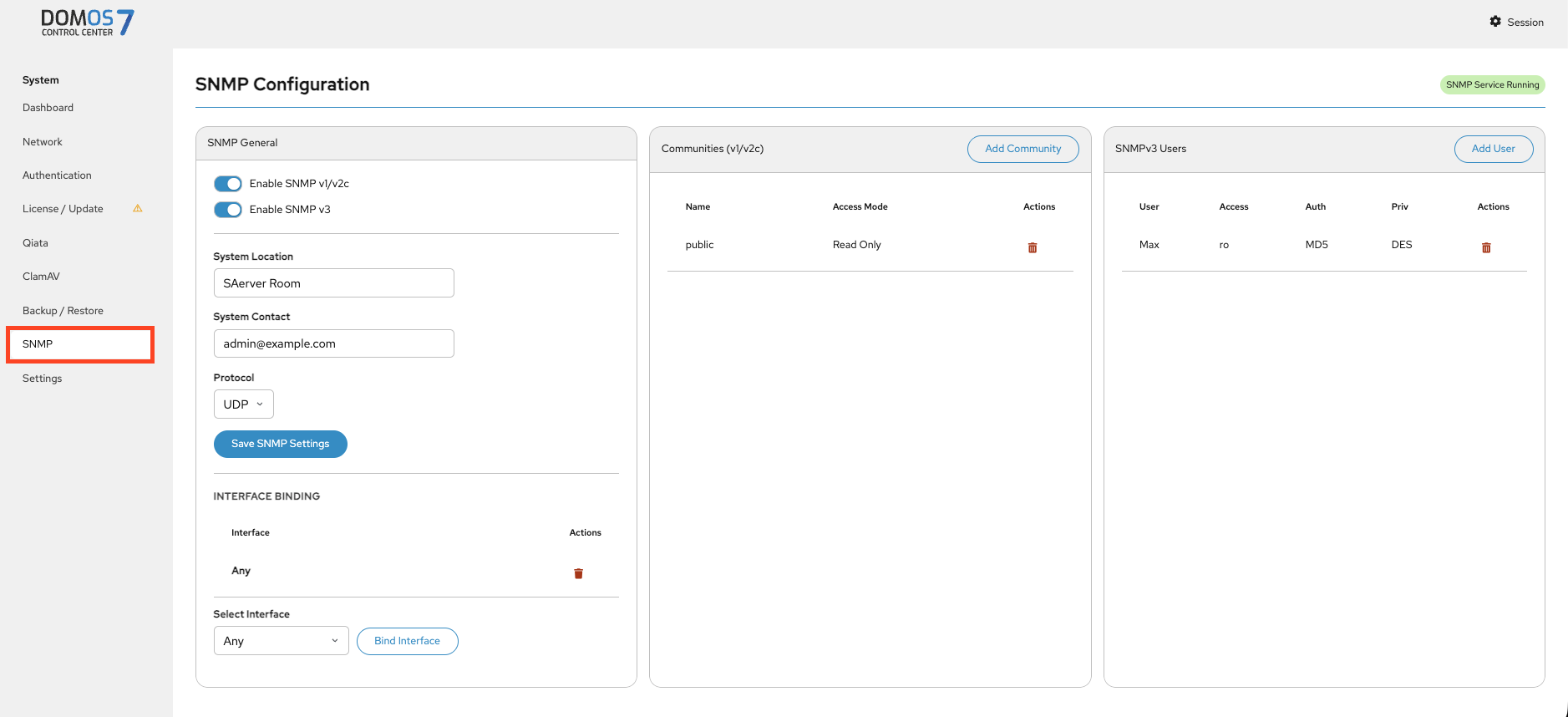

SNMP

SNMP Configuration

SNMP wird typischerweise verwendet, um das System über externe Monitoring-Werkzeuge zu überwachen.

Diese Seite ermöglicht die Konfiguration von SNMP-Versionen, Systeminformationen, Schnittstellen und Zugriffseinstellungen.

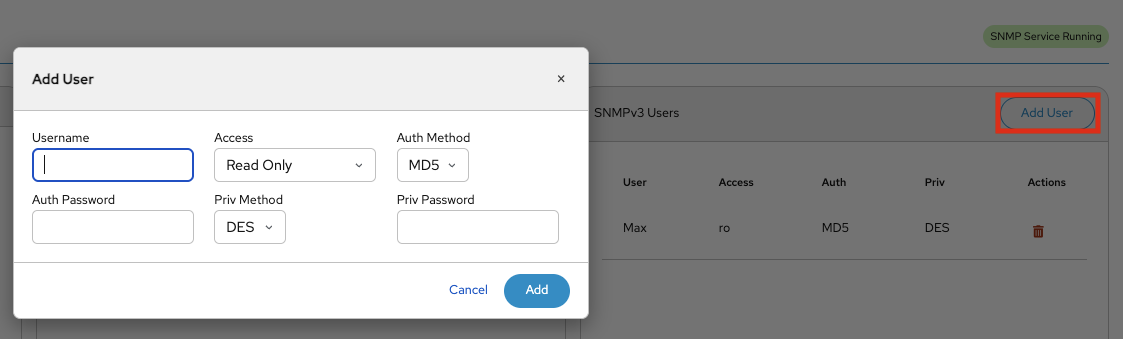

SNMP User

Diese Seite ermöglicht das Hinzufügen eines SNMPv3-Benutzers mit Benutzername, Zugriffsebene und Authentifizierungseinstellungen.

Settings

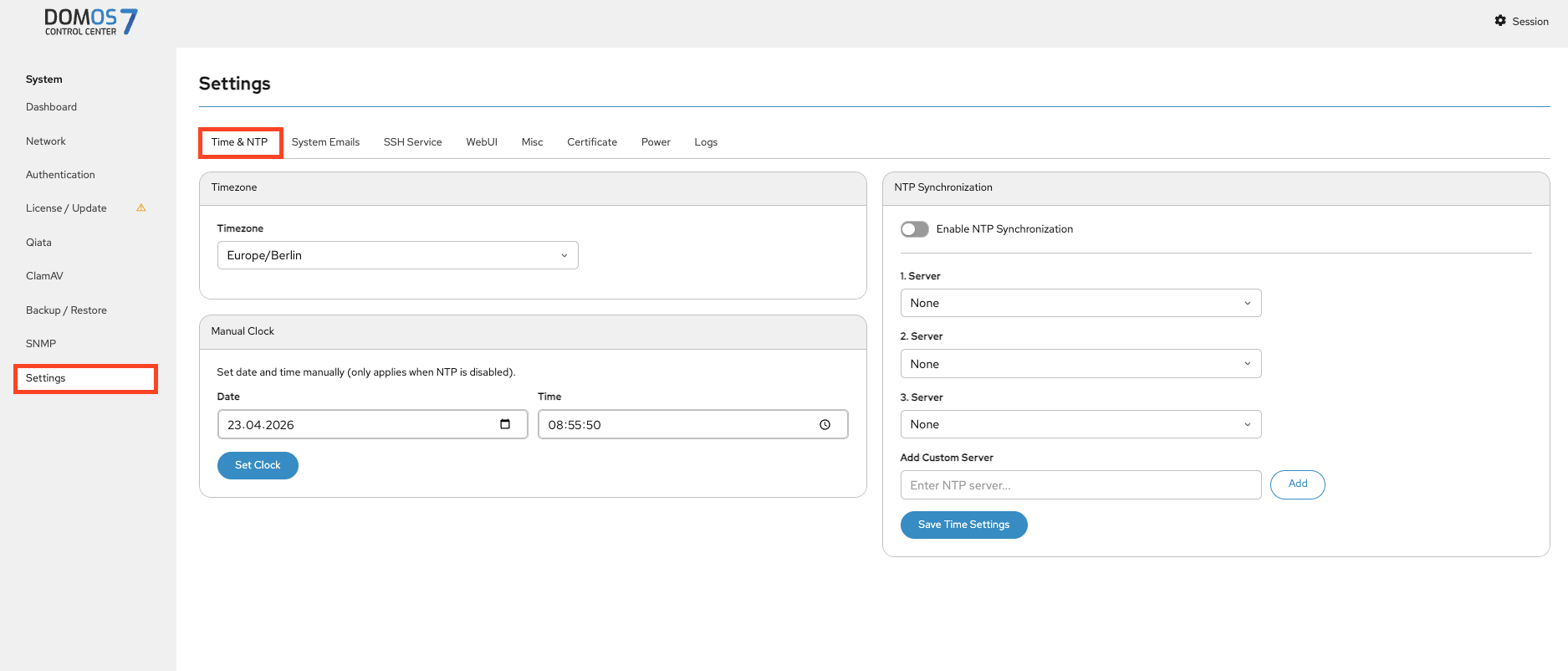

Time & NTP

Diese Seite ermöglicht die Konfiguration der Zeitzone, der Systemzeit sowie der NTP-Synchronisierung.

Wenn Datum und Uhrzeit über das Network Time Protocol (NTP) synchronisiert werden sollen, können hier die NTP-Server ausgewählt werden. Standardmäßig ist NTP deaktiviert.

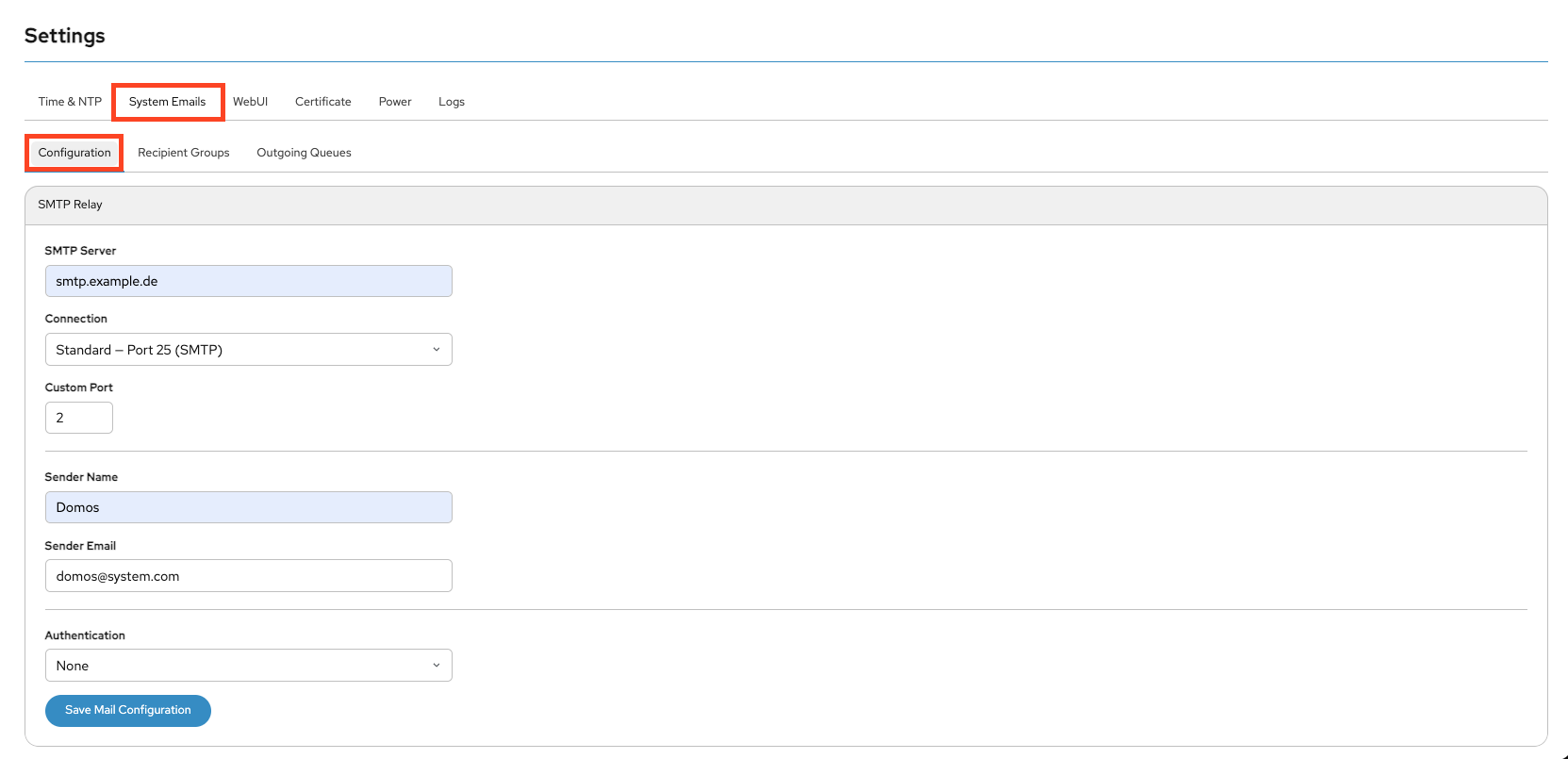

System Emails

Configuration

Diese Seite ermöglicht die Konfiguration von SMTP-Einstellungen für Systembenachrichtigungen.

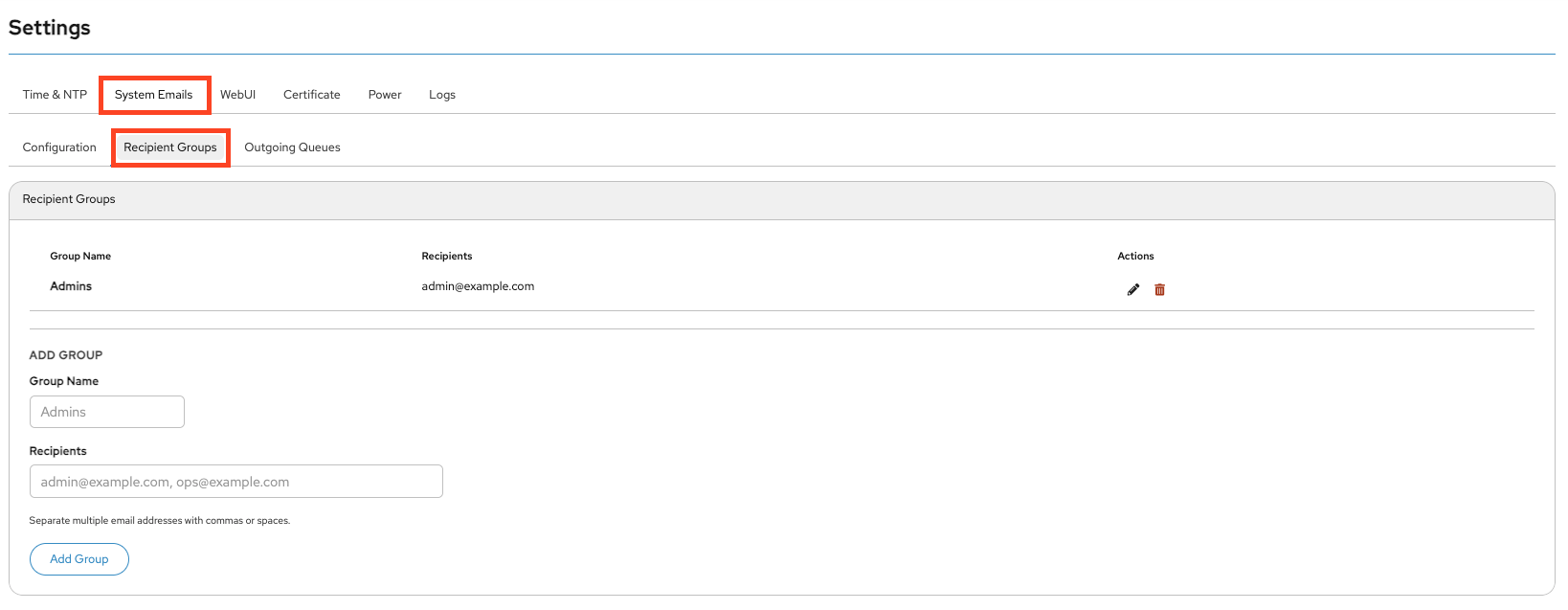

Recipient Groups

Diese Seite ermöglicht die Verwaltung von Empfängergruppen für Benachrichtigungen.

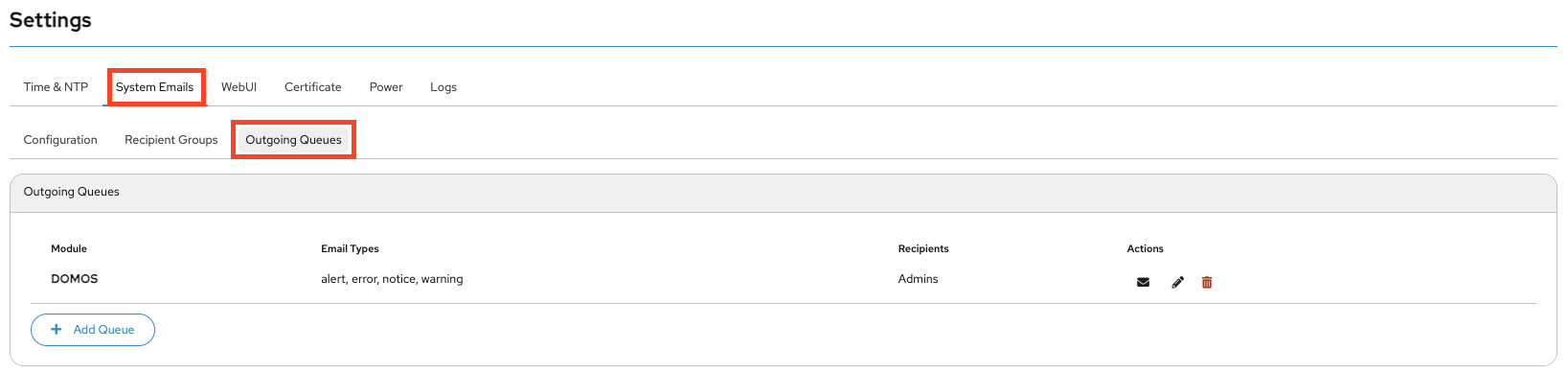

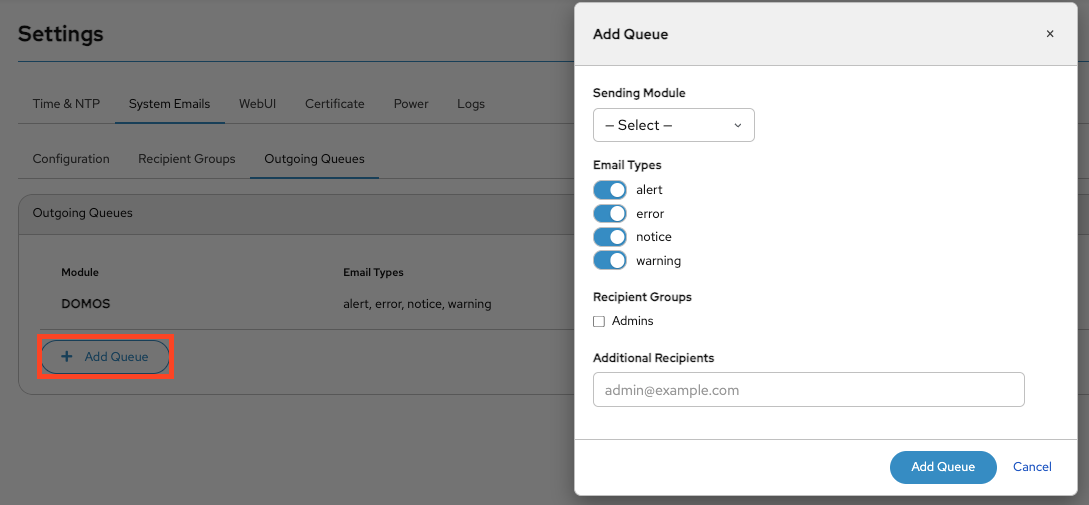

Outgoing Queues

Diese Seite ermöglicht die Konfiguration ausgehender E-Mail-Queues anhand von Nachrichtentypen, Modulen und Empfängern.

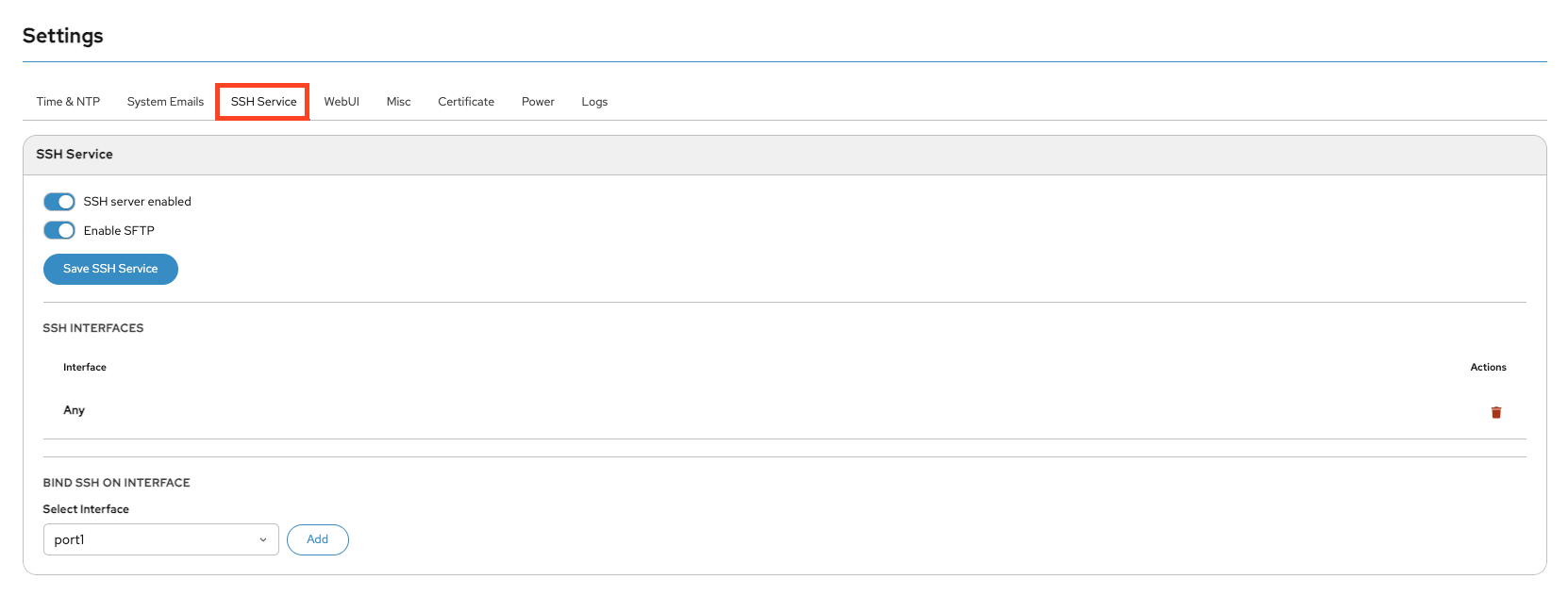

SSH Service

Diese Seite ermöglicht das Aktivieren oder Deaktivieren von SSH- und SFTP-Zugriff sowie die Definition erlaubter Schnittstellen.

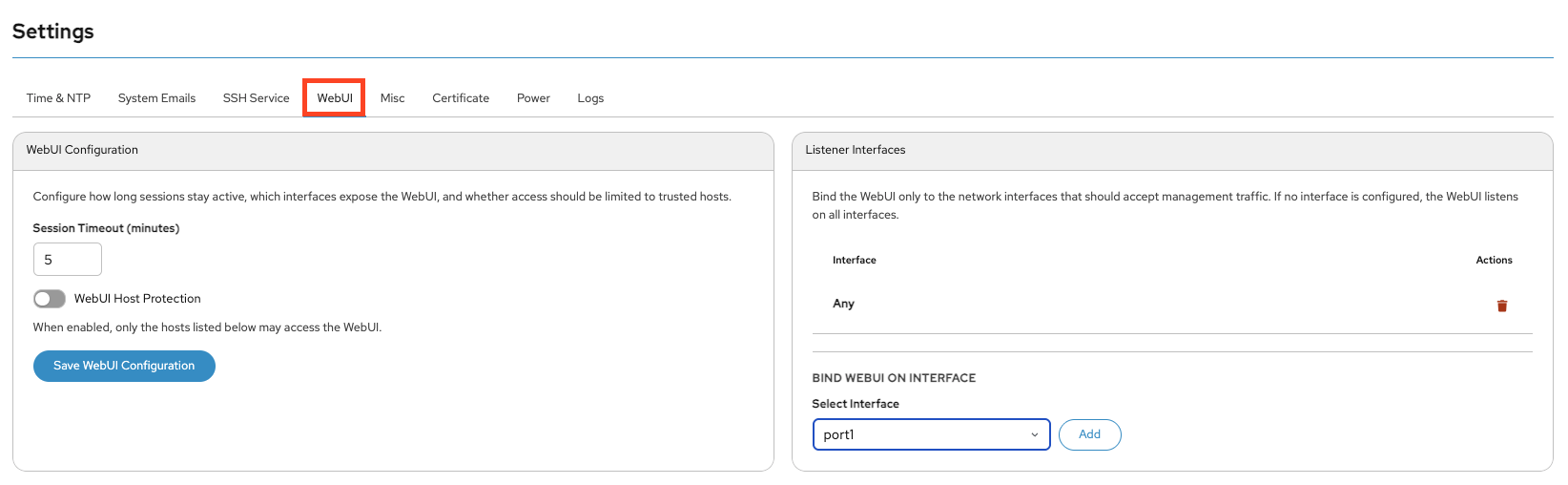

WebUI

Diese Seite ermöglicht die Konfiguration von Sitzungs-Timeouts, Zugriffsbeschränkungen und Schnittstellen.

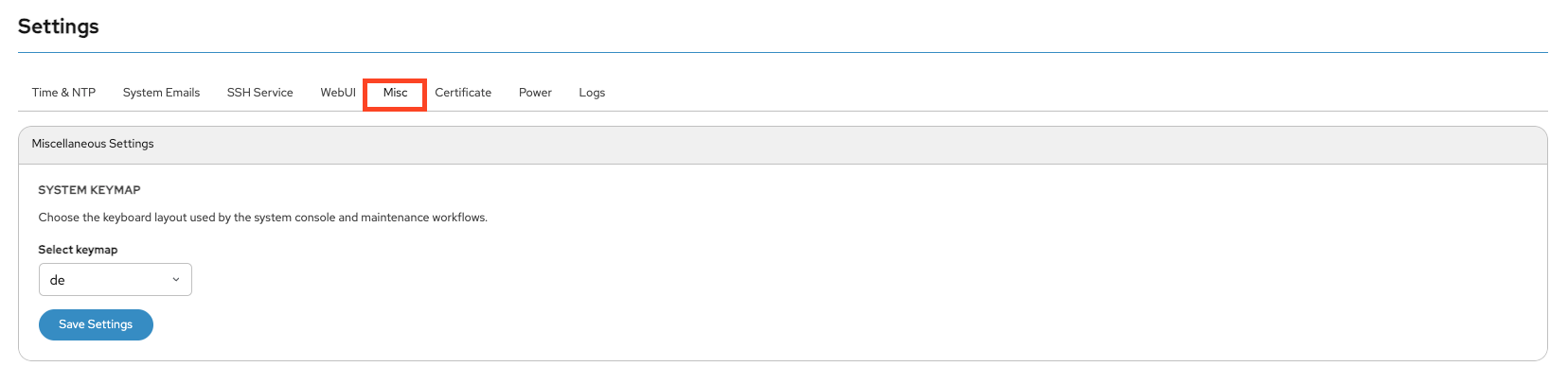

Misc

Diese Seite ermöglicht die Konfiguration allgemeiner Systemeinstellungen, beispielsweise des Tastaturlayouts.

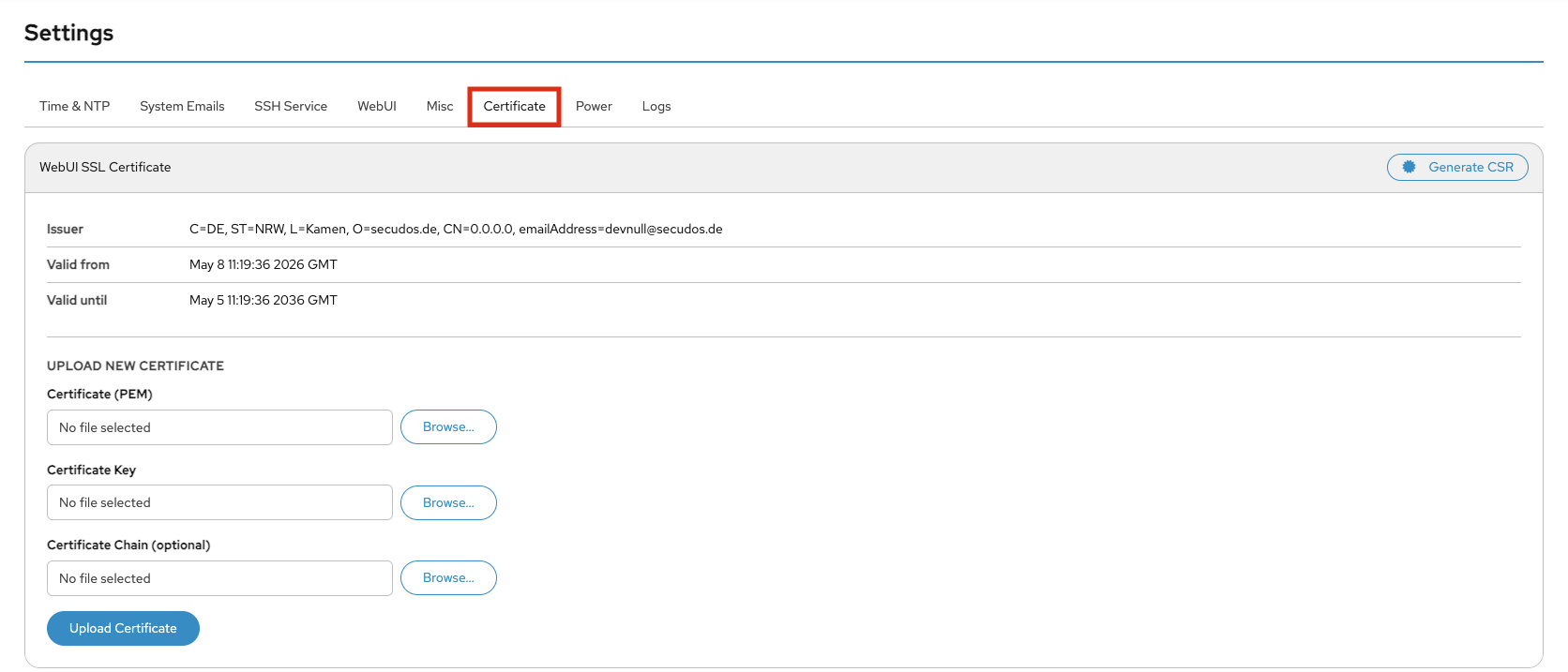

Certificate

Der Bereich Certificate im Menü Settings dient zur Verwaltung des SSL/TLS-Zertifikats für die WebUI des Geräts. SSL-Zertifikate sichern die Weboberfläche durch verschlüsselte HTTPS-Verbindungen zwischen Browser und Gerät ab.

Im oberen Bereich der Seite wird das aktuell installierte Zertifikat angezeigt. Die angezeigten Informationen enthalten den Aussteller sowie den Gültigkeitszeitraum (Valid from und Valid until). Dadurch können Administratoren prüfen, ob das Zertifikat noch gültig ist oder erneuert beziehungsweise ersetzt werden muss.

Im unteren Bereich kann ein neues Zertifikat manuell hochgeladen werden. Dafür können drei Dateien angegeben werden:

- Certificate (PEM): Öffentliches SSL-Zertifikat im PEM-Format

- Certificate Key: Privater Schlüssel zum Zertifikat

- Certificate Chain (optional): Zwischenzertifikate oder CA-Kettenzertifikate, die zur vollständigen Vertrauensstellung erforderlich sind

Nach Auswahl der erforderlichen Dateien wird das neue Zertifikat über Upload Certificate für die WebUI installiert.

Über Generate CSR kann ein Certificate Signing Request (CSR) erstellt werden. Ein CSR wird üblicherweise benötigt, wenn ein signiertes Zertifikat von einer vertrauenswürdigen Certificate Authority (CA) angefordert wird, beispielsweise von einer internen Unternehmens-CA oder einem öffentlichen Anbieter.

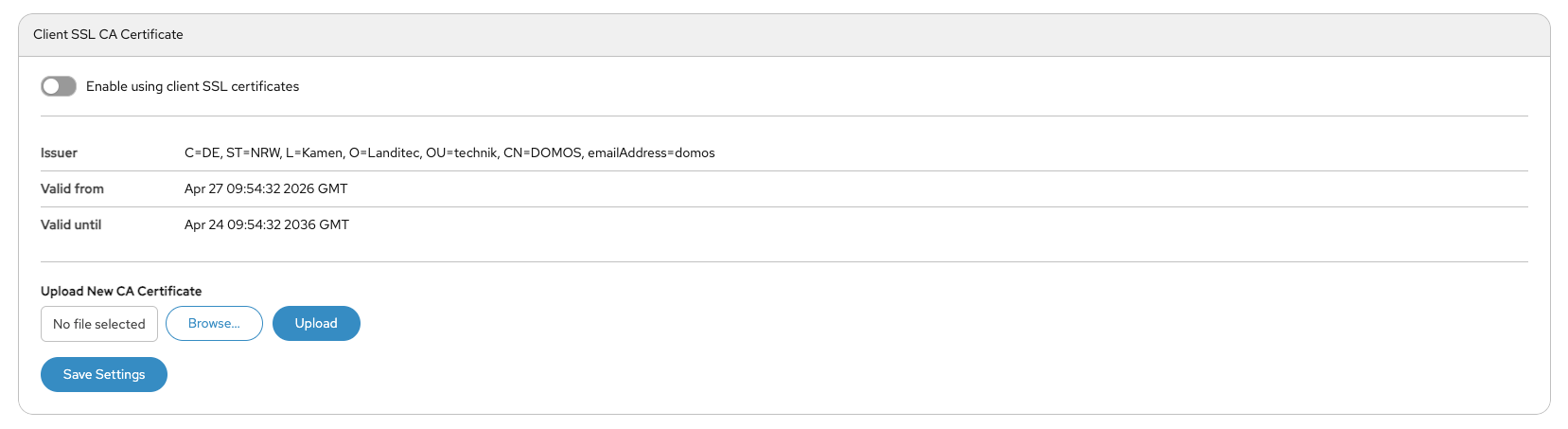

SSL Client

Der Bereich Client SSL CA Certificate dient zur Konfiguration zertifikatsbasierter Client-Authentifizierung für sicheren Systemzugriff.

Wenn Enable using client SSL certificates aktiviert ist, können nur Clients mit vertrauenswürdigen SSL-Zertifikaten auf das System zugreifen. Diese Zertifikate müssen von der konfigurierten Certificate Authority (CA) signiert sein.

Die Seite zeigt Informationen zum aktuell installierten CA-Zertifikat, einschließlich Aussteller und Gültigkeitszeitraum.

Administratoren können über Upload New CA Certificate ein neues CA-Zertifikat hochladen. Dieses Zertifikat wird verwendet, um Client-Zertifikate während der Authentifizierung zu prüfen.

Über Save Settings werden die Änderungen übernommen. Diese Funktion wird typischerweise eingesetzt, um die Sicherheit durch zertifikatsbasierte Zugriffskontrolle zu erhöhen.

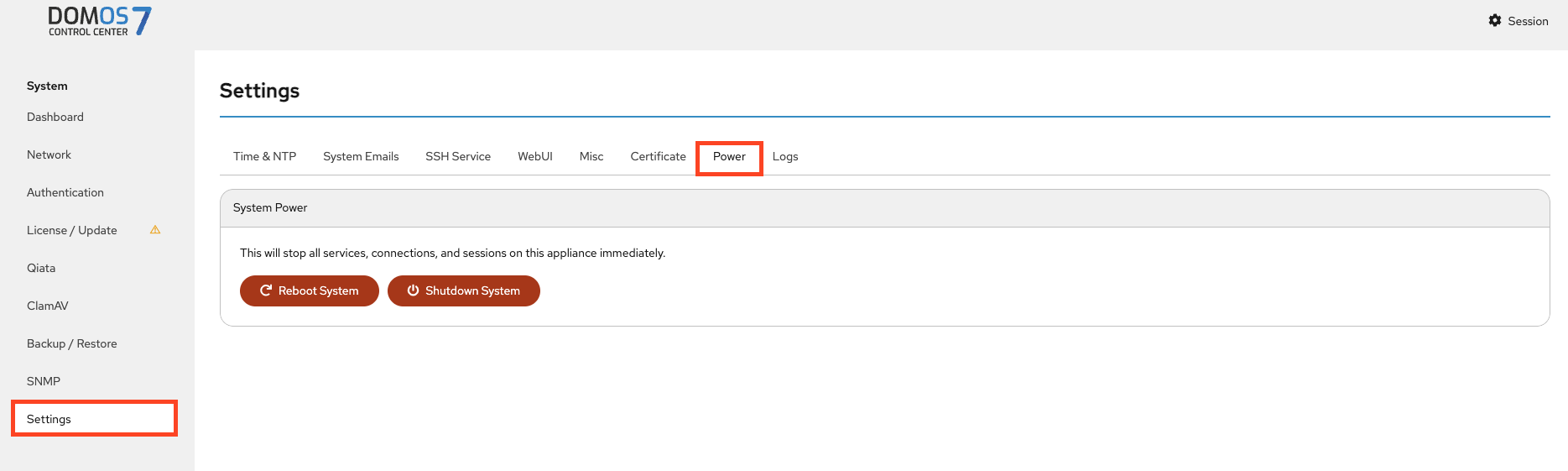

Power

Diese Seite ermöglicht das sichere Neustarten oder Herunterfahren des Systems.

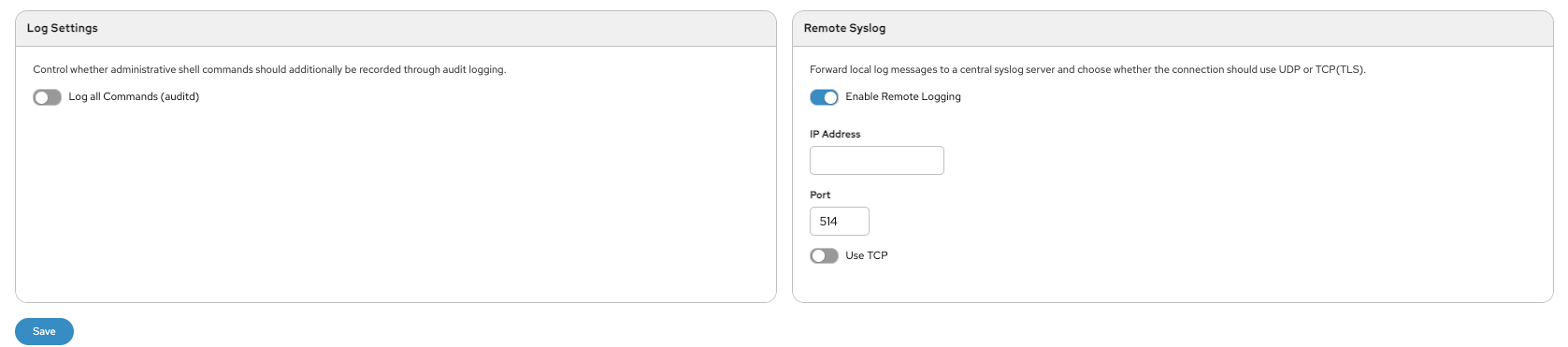

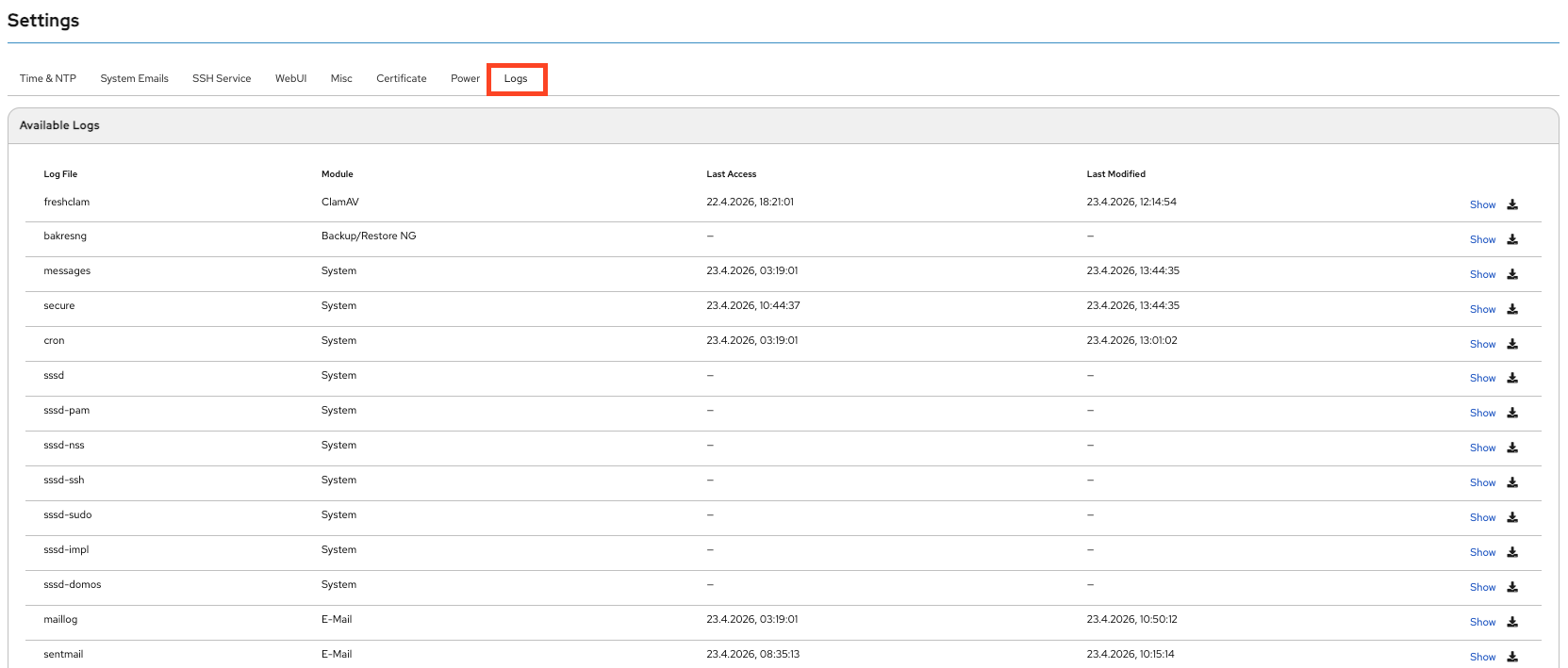

Log

Diese Seite ermöglicht das Anzeigen und Herunterladen von Systemlogs.

Zusätzlich können Logging-Einstellungen konfiguriert, Audit-Logs aktiviert und Logs an einen entfernten Syslog-Server weitergeleitet werden.